إنّ تأمين الهاتف المحمول في هذا العصر ضرورة ملحّة وهذا لأنّ الكثير من الناس يقضي معظم وقته على هذه الهواتف. والهواتف هي أضعف نقطة أمان للمستخدمين فهي ليست مؤمّنة افتراضيًا بصورة جيّدة للأسف كما أنّ عملية تأمينها الحقيقية صعبة وفوق مستوى معظم المستخدمين العاديين، على عكس الحواسيب مثلًا.

سيشرح هذا الفصل كلّ ما يمكن أن يفيد المستخدم العادي لتأمين هواتفه المحمولة، وسنركّز على أنظمة أندرويد فهي الأكثر شيوعًا و90% من الناس يستخدمونها.

استخدمنا نظام أندرويد 6.0 في هذا الشرح، ورغم أنّه قديمٌ جدًا مقارنةً بأحدث الهواتف الصادرة مؤخّرًا إلّا أنّ ذلك مفيد فهذا يضمن أنّ جميع المزايا التي نتحدث عنها في هذه السلسلة ستكون موجودة في جميع إصدارات أندرويد التي صدرت بعد 6.0 وبالتالي تشمل معظم المستخدمين. قد تتغير مواضع الإعدادات وأمكنتها بناءً على إصدار نظام أندرويد المُستعمل بالإضافة إلى الشركة المصنّعة للهاتف المحمول، وقد تأتي إعداداتٌ جديدة من جوجل في الإصدارات الأحداث لإدارة الخصوصية لكن ثِقّ تمامًا أنّ هذه الميّزات موجودة في جميع إصدارات أندرويد ولا يُحذف منها شيء في الإصدارات الحديثة.

لا يمكنك تأمين الهاتف المحمول

أو بالأصحّ لا يمكنك تأمين الهاتف المحمول بصورة كاملة.

يأتي الهاتف المحمول - سواءٌ كان من آبل أو سامسونج أو أيّ شركة - بالكثير من البرمجيات مغلقة المصدر افتراضيًا، بالإضافة إلى كون النظام نفسه غير قابل للاستبدال وإلّا ستخسر ضمان الشركة المصّنعة كما شرحنا في فصولٍ سابقة. هناك العشرات من البرمجيات التي تعمل على هاتفك ولا تدري ماذا تفعل أو ما هي أو ما البيانات التي تجمعها عنك، وهي جزءٌ من نظام التشغيل نفسه الذي يأتي مسبقًا على الجهاز.

هذا بالإضافة إلى كون طبيعة الهواتف المحمولة غير قابلة للتأمين بصورة كاملة؛ شبكات الاتصال الخلوي مثلًا قادرة على تحديد موقعك الحالي حسب بعدك أو قربك من أبراج الاتصال الخاصّة بها، كما أنّ تعقّبك عبر نظام GPS (تحديد المواقع وفق الأقمار الاصطناعية) ممكن بسبب استخدامك لتطبيقات الخرائط (مثل خرائط جوجل)، وهذه أشياء منحصرة بالهواتف المحمولة دونًا عن الحواسيب لأنّك لا تستخدم حاسوبك مثلًا للتنقل في المدينة أو للاتصال بالآخرين، وبالتالي طبيعتهما مختلفة.

كما أنّ الكثير من الهواتف المحمولة تأتي بنظام أندرويد غير محدّث إلى آخر إصدار؛ وهو ما يعني نظريًا وجود العشرات من الثغرات الأمنية في هذه الهواتف، ولا يمكن تحديثها لآخر إصدار أندرويد حيث أنّ الشركات المصنّعة لا تحدّثها بعد مرور أول سنةٍ من إطلاقها في الغالب.

أضف إلى ذلك طبيعة استخدام الهواتف المحمولة، حيث يحمّل مستخدمو اليوم عشرات ومئات التطبيقات المختلفة على هواتفهم ليستخدموا مختلف الخدمات ومواقع الإنترنت، بينما لا يحصل هذا على الحواسيب مثلًا حيث يقضي المستخدم معظم وقته داخل متصفّح الويب فقط.

ولا يُنس صعوبة التعامل مع الهواتف المحمولة للعمليات الطويلة أو المعقّدة؛ فأنت بحاجة إلى الكثير من الضغط بإصبعك وإجراء العديد من الإجراءات لتأمين هاتفك وهذا أصعب للتحكّم ويأخذ وقتًا طويلًا لفعله، على عكس الحواسيب التي تأتي بفأرة ولوحة مفاتيح، وبالتالي يصبح المستخدمون أكثر كسلًا ورغبةً في ألّا يفعلوا شيئًا بالمرّة.

تأتي أخيرًا مشكلة العتاد؛ فالكاميرا الأمامية والخلفية والميكروفون مدمجون في الهاتف نفسه ولا يمكن تعطيلهم فيزيائيًا، وبالتالي لا يوجد لديك ضمان أنّ هذه الكاميرا الأمامية التي تنظر إلى وجهك 24 ساعة لم يخترقها أحدهم في الواقع وهو ينظر إليك في هذه اللحظة ويسمع صوتك. وهذا مختلفٌ عن الوضع في الحواسيب حيث يمكنك تحريك الكاميرا بعيدًا (إن كانت منفصلة على USB) أو على الأقل تغطيتها بشريطٍ لاصق (لكن هل يمكنك تغطية كاميرا الهاتف بشريط لاصق؟).

لكن ما لا يُدرك كلّه لا يُترك جلّه. سنحاول شرح أهم أساسيات الحفاظ على الخصوصية والأمان الرقمي على الهواتف المحمولة مما يمكن فعله بسهولة، وهذا أفضل للمستخدم من أن يترك نفسه عرضةً لكلّ شيءٍ يصيبه. لكن ضع في الحسبان أنّه في النهاية إن كنت تحاول تأمين نفسك ضد مزوّد خدمة الاتصال الخلوي أو أي جهة تتطلب مستوىً عالٍ من الحماية ضدها فحينها لن ينفعك المذكور في هذه السلسلة، لكنّه ينفع لحماية نفسك من الاختراق والتطبيقات الخبيثة وما شابه ذلك، كما أنّ التشفير سيحمي بياناتك حتّى في حال السرقة مثلًا.

تأمين الإعدادات الافتراضية

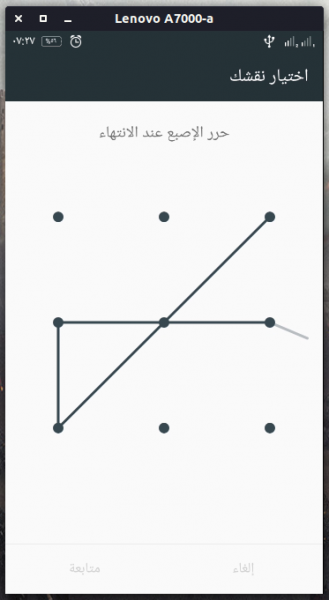

أوّل شيءٍ نحتاج فعله هو إنشاء قفل للشاشة (Screen Lock) لحماية الجهاز من العبث به إن وقع بأي المتطفلين أو السارقين (بصورة طفيفة للسارقين لكننا سنتبع هذا بالتشفير). وقفل الشاشة هو إمّا "نقش" (Pattern) ترسمه عند رغبتك بفتح الجهاز أو رقم أو كلمة مرور تدخلها عند رغبتك بفتحه، وبالتالي لا يمكن لأحدٍ سواك أن يفتح الجهاز ويصل إليه.

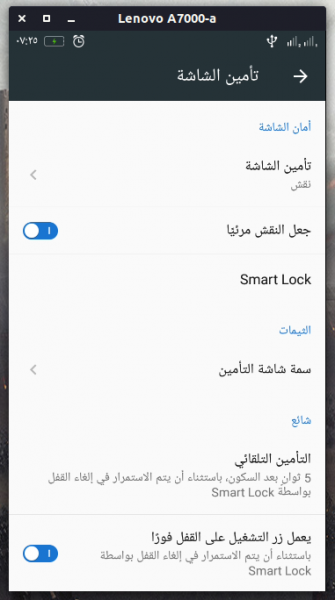

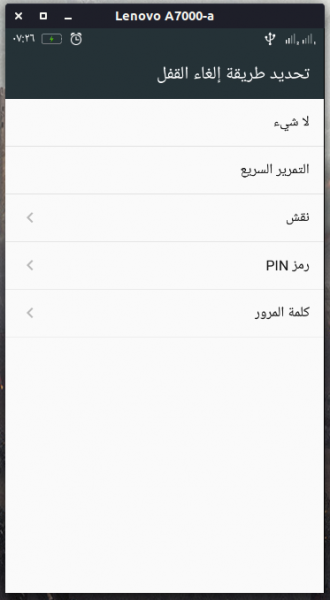

اذهب إلى الإعدادات (Settings) ---> تأمين الشاشة (Lock Screen) وستجد كلّ الإعدادات التي تحتاجها هنا. اضغط على "تأمين الشاشة" (Screen Lock) أمامك ثمّ اختر نوعيّة قفل الشاشة الذي تريده (نقش، رقم، كلمة مرور… إلخ) ثمّ ارسم النقش أو أدخل كلمة المرور التي تريدها.

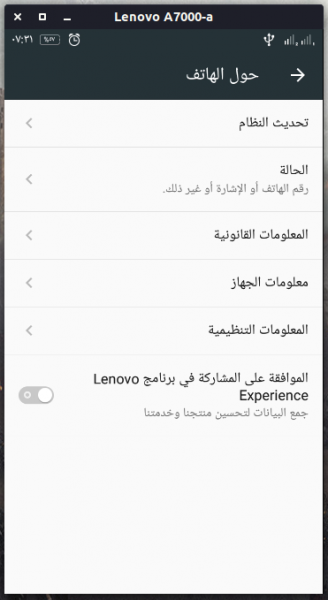

يمكننا الآن الشروع في تعطيل إعدادات مشاركة البيانات ومعلومات الأعطال مع الشركات المصنّعة للهواتف، وهذا لتجنّب رفع شيءٍ من بياناتنا إليها واستهلاك الشبكة. اذهب إلى "حول الهاتف" (About Phone) وعطّل إعدادات مشاركة البيانات من هناك:

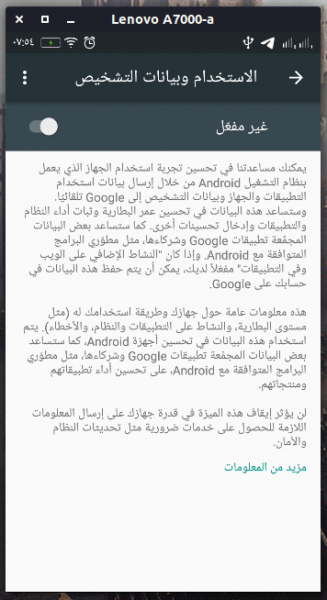

كما عليك فتح تطبيق "Google" الذي يدير كامل حسابك في جوجل على الجهاز، ثمّ النقر على هذه النقطة الرأسية في أعلى يسار الشاشة ثمّ تعطيل "الاستخدام وبيانات التشخيص" (Usage & Diagnostics):

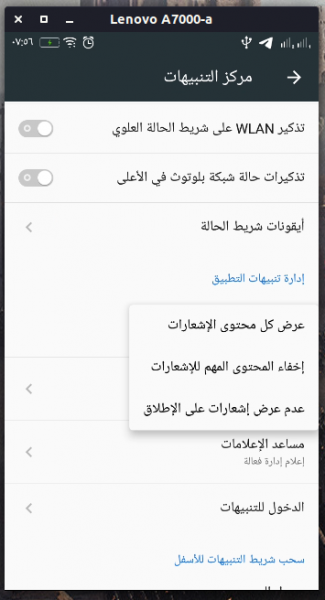

الشيء التالي لفعله هو تعطيل إظهار الإشعارات أثناء قفل الشاشة. إن أخذ أحدهم هاتفك مثلًا أو إن كنت تتصفحه بجانب أحدهم فستلاحظ ظهور كامل محتوى الرسائل والإشعارات المختلفة أثناء قفل الشاشة ولا نريد ذلك. يمكنك تعطيل هذه الميّزة من الإعدادات (Settings) --> مركز التنبيهات (Notifications Center) واختيار "عدم عرض إشعارات على الإطلاق":

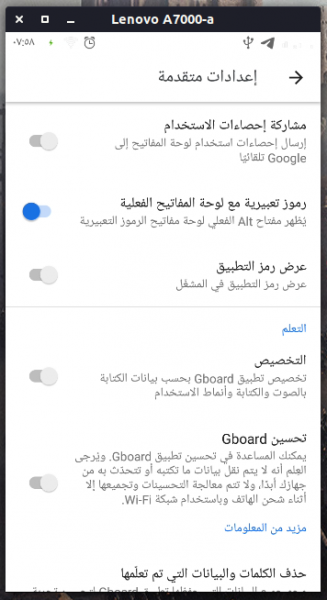

إنّ لوحة المفاتيح الافتراضية في أندرويد هي تطبيقٌ اسمه Gboard (وقد تكون غيرها على بعض الهواتف من بعض الشركات، لكن يمكنك تثبيتها على أي هاتف محمول أو اتباع نفس النصائح بصورة عامّة)، وهي لوحة المفاتيح الرسمية من جوجل لأنظمة أندرويد. هناك بعضٌ من إعدادات مشاركة البيانات التي عليك تعطيلها كذلك من إعدادات هذا التطبيق. يمكنك الوصول إلى إعدادات Gboard من الإعدادات (Settings) ---> اللغة والإدخال (Language & Input) ---> Gboard ---> إعدادات متقدّمة (Advanced Settings) ثمّ عطّل خيارات "مشاركة إحصاءات الاستخدام" و"تحسين Gboard" و"التخصيص" كما بالصورة:

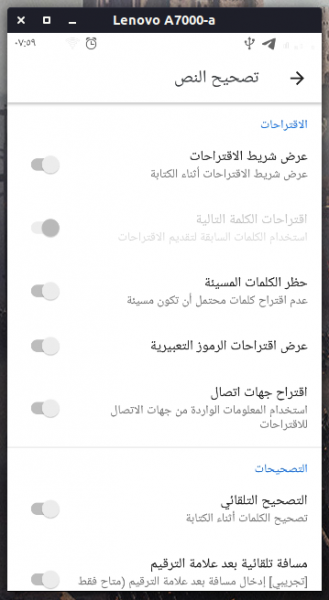

ومن نفس خيارات التطبيق اذهب إلى تصحيح النصّ (Text Correction) وعطّل "اقتراح جهات الاتصال" (Suggest Contacts) كما بالصورة:

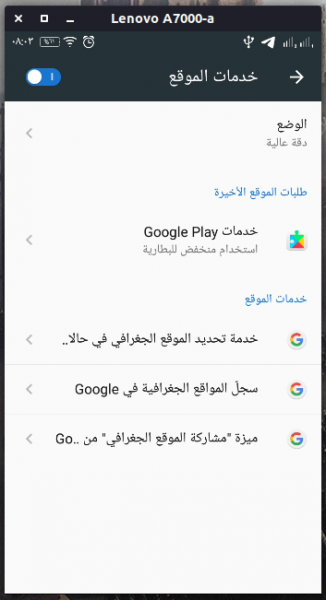

علينا الآن مراجعة خدمات الموقع (Location Services) من الإعدادات ثمّ النظر فيها. إننا ننصح بتعطيل خدمات الموقع إلّا عند الحاجة لاستخدامها (مثل المشي مع خرائط جوجل مثلًا) وبالتالي تتخلص من تعقّب موقعك طيلة الوقت (باستثناء مزوّد الاتصال الخلوي، حيث سيظل قادرًا على تعقّبك). ستظهر لك في تلك الصفحة خدمات الموقع المفعّلة حاليًا ويمكنك الضغط على كلٍ منها ومراجعتها. إنّها غالبًا:

- خدمات تحديد مواقع الجغرافي في حالات الطورائ: وهذا لتتمكن خدمات الطوارئ من معرفة موقعك في حال حصل مكروهٌ لك. يمكنك تفعيل أو تعطيل هذه الميّزة لكن لاحظ أنّ خدمات الطورائ ستظل قادرةً - نظريًا - على معرفة موقعك عن طريق مزوّد الاتصال الخلوي.

- سجل المواقع الجغرافية في جوجل: عطّلناها مسبقًا في الفصول السابقة من حسابنا على جوجل. تأكّد من تعطيلها

- ميّزة مشاركة الموقع الجغرافي على جوجل: إن أردت مشاركة موقعك الجغرافي مع أحدهم، تأكّد من تعطيلها.

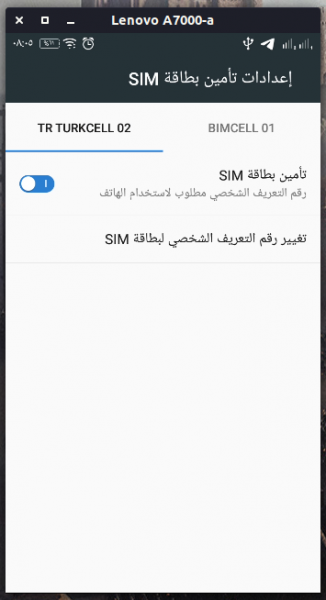

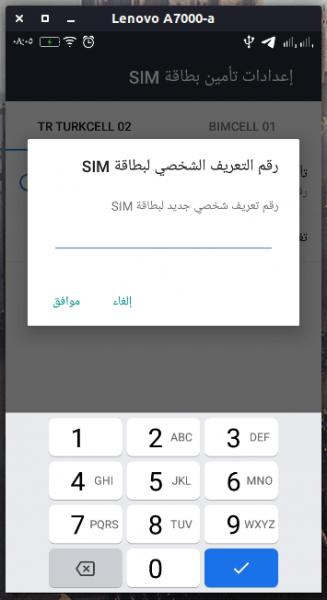

أخيرًا يمكنك تأمين بطاقات الاتصال (SIM Card) وهذا عبر طلب شِفرة سرّية تحفظها أنت عند إطفاء الجهاز وإعادة تشغيله، لا تضيف هذه الميّزة الكثير من الأمان لكنّ وجودها مهم لحماية بطاقة الاتصال من أن يستخدمها الآخرون. يمكنك الوصول إليها من الإعدادات (Settings) ---> الأمان (Security) ---> إعدادات تأمين بطاقة SIM (Set up SIM Card Lock) ومن هناك يمكنك تغيير رقم التعريف الشخصي للبطاقة وكتابة رقم الأمان الذي تريده (تأكّد من حفظه وإلّا قد تخسر بطاقة الـSIM إلى الأبد إن نسيته):

تأمين التطبيقات وصلاحيّاتها

التطبيقات وما أدراك ما التطبيقات، جبهة الحرب الأولى.

إنّ تأمين التطبيقات واستخدامها هو ثاني أصعب شيء على الهواتف المحمولة بعد محاولة تأمين نظام التشغيل نفسه، وهذا لأنّ كلّ تطبيقٍ تنزّله على الجهاز هو تطبيقٌ قد يكسر حمايته أو يخترقه، وبالتالي الكثير من الجهد والتعب المستمر في تأمين هذه التطبيقات ومراقبة نشاطها مطلوب.

ينزّل معظم المستخدمين تطبيقاتهم من متجر جوجل بلاي (Google Play) الخاصّ بجوجل، فهو الذي يأتي افتراضيًا مع الجهاز كما أنّ جميع التطبيقات متوفّرة عليه، لكنّ هذا سيتطلب منك حسابًا على جوجل لتتمكن من استعماله، وبالتالي تدير جوجل جميع تطبيقاتك في الواقع عن طريق ما يُعرف بـGoogle Play Services.

لكنّ بعض المستخدمين لا يعجبهم ذلك ولا يريدون الارتباط بخدمات جوجل. وهؤلاء أنشؤوا متاجر تطبيقاتٍ بديلة ليستعملوها بدلًا من متجر تطبيقات جوجل للتخلّص من الحاجة إلى حساب جوجل فقط لتثبيت البرامج.

أشهر هذه المتاجر البديلة هو متجر F-Droid المجاني والمفتوح المصدر لأنظمة أندرويد وعليه حاليًا آلاف التطبيقات المتوفّرة جميعها مفتوحة المصدر، فالمتجر لا يقبل البرامج غير المفتوحة المصدر وبالتالي تغيب عنه جميع التطبيقات الأساسية الشهيرة، لكنّه مفيد لبرامج الأدوات (Utilities) وغير ذلك. يمكنك تثبيت المتجر على نظام الأندرويد الخاصّ بك وتنزيل ما يعجبك من التطبيقات المتوفّرة.

ومن المتاجر الجميلة كذلك متجر Aurora، وهو في الواقع متجرٌ مفتوح المصدر ينزّل البرامج مباشرةً من متجر جوجل بلاي لكن دون الحاجة لحساب جوجل أو واحدٍ من خدماتها (ودون الحاجة لاستخدام تطبيق متجر جوجل بلاي)، وبالتالي أنت تحمّل ملفّ الـAPK (ملفّ البرنامج التنفيذي) الخاصّ بالبرنامج مباشرةً ثمّ تثبّته على جهازك دون المرور بجوجل. وهذا ممتاز لأنّك ستصبح قادرًا على الحصول على جميع التطبيقات التي تريدها من متجر جوجل بلاي دون أي صعوبة تذكر. فقط ابحث عن اسم التطبيق الذي تريده في المتجر ويمكنك تحميله بعدها بنقرة زرّ. يريك المتجر كذلك ما هي برمجيات التعقّب (Trackers) المُكتشفة في كلّ برنامج ويمتلك نظام حماية داخلي متطور.

إننا ننصح بشدّة بالاستغناء عن خدمات متجر جوجل بلاي واستخدام F-Droid وAurora لتحميل التطبيقات وإدارتها على هاتفك المحمول، فالأوّل يمكنه إحضار التطبيقات مفتوحة المصدر لك والثاني يمكنه تحميل كلّ التطبيقات الأخرى التي تحتاجها من جوجل بلاي (مثل تطبيقات البنوك أو التطبيقات المحلّية في بلدك وما شابه).

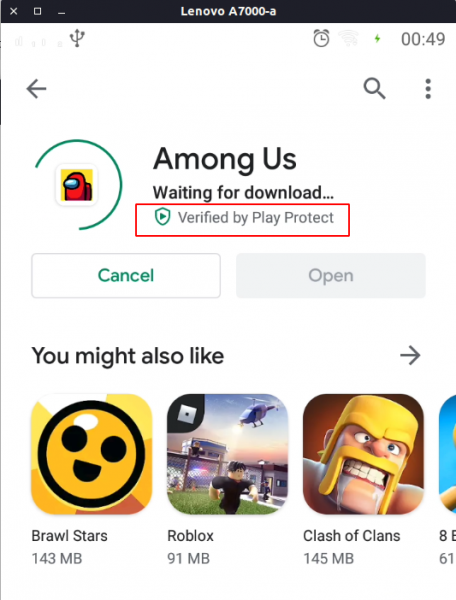

إن أبيت إلّا استعمال جوجل بلاي، فتأكّد أنّ التطبيقات التي تنزّلها لها تقييمات جيّدة (أكثر من 3.5 نجوم على الأقل) ولها أكثر من 50 ألف تحميل. انظر أثناء تنزيلك للتطبيق إلى أعلى الصفحة وقد تجد إشارة اسمها "Verified by Play Protect" وهي تعني أنّ هذا التطبيق قد فُحص من طرف جوجل [0] للكشف عن البرمجيات الخبيثة ولم يوجد به ما يثير الشكوك (وجوجل لا توفّر هذا كضمان أنّه خالٍ 100% منها، لكنها طبقة حماية إضافية). تثبيتك لهذه التطبيقات أفضل بكثير من تثبيتك لغيرها:

كلّ ما سبق متعلّقٌ بمصادر التطبيقات، أمّا إن أردنا التحدّث عن التطبيقات نفسها فعلينا حتمًا ذِكر الصلاحيات أو الأذونات (Permissions) التي قد تتمتع بها هذه التطبيقات. الصلاحيات هي ببساطة إمكانية برنامجٍ معيّن بالوصول إلى بعض المزايا المتوفّرة في العتاد أو نظام التشغيل، ويمكن للمستخدم عبر نظام التشغيل منح أو منع هذه الصلاحيات وإدارتها كيفما شاء.

الصلاحيات ميّزة مهمّة جدًا على الهواتف المحمولة وهي لبّ الأمان الرقمي عليه؛ ذلك أنّ البرامج التي تثبّتها على جهازك ستطلب منك قبل التثبيت صلاحياتٍ معيّنة (كالوصول إلى الميكروفون أو الكاميرا أو الصور أو وسائط التخزين… إلخ) وأنت من عليه أن يقرر إن كانت تلك الصلاحيات يحتاجها التطبيق بالفعل ليعمل أم لا.

فمثلًا إذا كنت تبحث عن تطبيقات الآلة الحاسبة في متجر التطبيقات وعند تثبيت أحدها وجدته يطلب الوصول إلى الكاميرا أو الميكروفون أو الصور الخاصّة بك فهذا تطبيقٌ مشبوه حينها، لأنّ الآلة الحاسبة - المفترض - أنّها لا تحتاج هذه الصلاحيات لتعمل فلماذا يطلبها هذا التطبيق منك؟ هذا يعني أنّه يفعل أشياءً يجب ألّا يفعلها على نظامك.

عليك تجنّب تثبيت التطبيقات التي تطلب صلاحياتٍ موسّعة لا تحتاجها من هذا النوع، وكلّ تطبيقٍ تشكّ فيه أنّه يطلب صلاحياتٍ لا يحتاجها لا تثبّته. أو إن أردت فيمكنك تثبيته ثمّ إلغاء صلاحياته الموسّعة من إعدادات التطبيقات مباشرةً بعد تثبيته (وقبل فتحه لأوّل مرّة) كما سنشرح الآن.

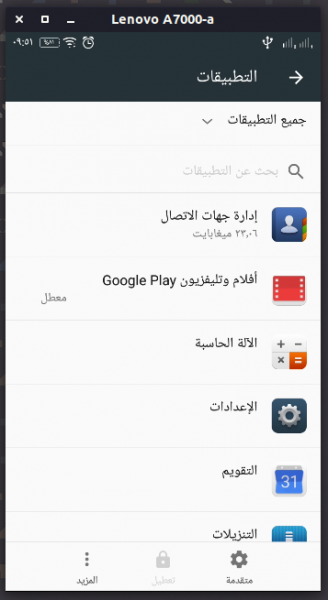

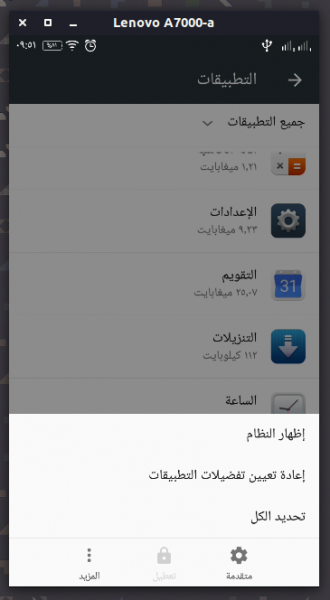

يمكنك رؤية جميع التطبيقات المثبّتة على جهازك من الإعدادات (Settings) ---> التطبيقات (Apps). كما يمكنك النقر على زرّ المزيد (More) وإظهار تطبيقات النظام لرؤيتها جميعًا:

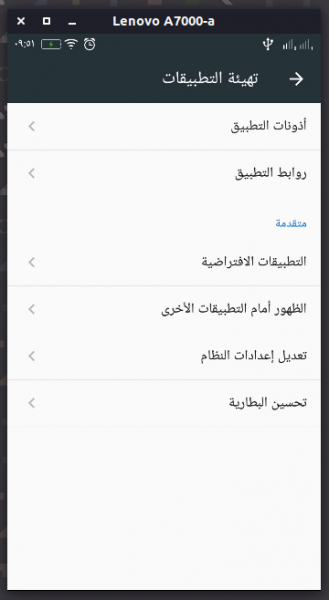

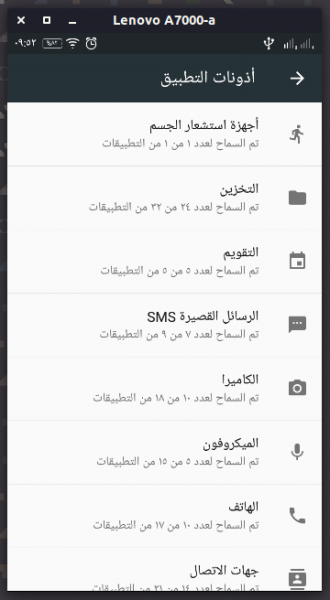

إن ضغطت على زرّ متقدّمة (Advanced) فستصل إلى بعض الإعدادات المخفية المتعلّقة بإدارة التطبيقات، ويمكنك الضغط على أذونات التطبيق (App Permissions) لرؤية جميع الصلاحيات الحالية على الجهاز بالإضافة إلى كلّ التطبيقات التي تستعمل تلك الأذونات مفصّلةً إلى تصنيفاتٍ مختلفة:

عليك تصفّح جميع هذه الصلاحيات وتعطيل أيّ تطبيقٍ مشبوه ترى أنّه يجب ألّا يمتلك تلك الصلاحيات. كما يمكنك مثلًا تثبيت التطبيقات التي تطلب منك صلاحياتٍ كثيرة ثمّ بعد التثبيت تعطّلها أنت من هذه الخيارات.

من المنصوح كذلك استخدام برنامج مضاد فيروسات ويمكنك العثور على الكثير منها وتجريبها من متجر التطبيقات الخاصّ بك. ولطبيعة عملها والمنافسة الشديدة بينها فهي ليست مفتوحة المصدر للأسف لكنّ وجودها ضروري لتأمين هاتفك وحمايته من الأخطار، ولن نتمكّن من الإشارة إلى أسماءً معيّنة في هذه السلسلة بسبب ذلك.

حذف الملفّات بصورة نهائية

كما شرحنا في فصولٍ سابقة فإنّ الملفّات لا تُحذف نهائيًا عند حذفها من الأقراص الصلبة أو بطاقات SD، بل تبقى محتوياتها موجودةً على القرص حتّى تأتي بياناتٌ جديدة صدفةً وتستبدلها. وهذه مشكلة إن أردت بيع هاتفك أو استبداله أو إعطاءه لشخصٍ آخر لأنّه يمكنه استعمال برامج استعادة الملفّات لاسترجاع ملفّاتك وبياناتك الشخصية المحذوفة. حتّى ضبط الجهاز على وضع المصنع (Factory Reset) لن يحميك من ذلك. يمكنك مراجعة الأوراق البحثية [1] [2] لرؤية التفاصيل وأسباب ذلك.

لاحظ أنّه هناك عدّة أنماط للتخلّص من البيانات المحذوفة وحذفها للأبد:

- تشفير تلك البيانات وبالتالي منع الوصول لها من قبل الآخرين حتّى عند استرجاعها، هذه الطريقة هي الأقوى (ولهذا دومًا ننصح بالتشفير في كلّ أجزاء هذه السلسلة) لكنّها مع ذلك عرضة لهجمات استرجاع ملفّ التشفير نفسه (Encryption Key Restoration) وبالتالي يُمكن كسرها نظريًا إن كان يركض وراءك أحد أجهزة الاستخبارات الأجنبية، لكن أبو عبّود مصلّح الهواتف والحواسيب في حيّكم يستحيل عليه ذلك.

- الكتابة فوق كامل القرص الصلب أو بطاقة SD، وهذا حلٌ فعّال لأنّه يكتب فوق كامل البيانات على القرص وليس فقط استهدافًا لملفّات معيّنة.

- الكتابة فوق المساحة الحرّة فقط من القرص الصلب أو بطاقة SD. وهذا مناسب إن كنت تريد التخلّص من كلّ شيءٍ حذفته في الماضي على تلك الأقراص لكن دون أن تحذف شيئًا جديدًا من بياناتك الحالية.

- الكتابة عدّة مرّات فوق ملفّ معيّن وهذا هو الخيار الأشهر والأسهل لكنّه الأكثر عرضةً للضعف كذلك، لأنّه على المستخدم الكتابة مرّاتٍ كثيرة فوق الملفّ ويستخدم تقنياتٍ معيّنة ليكون فعّالًا ومعظم برامج الحذف النهائي في الواقع ليست بتلك الفاعلية.

إنّ عملية الكتابة فوق البيانات المحذوفة لا تعني بالضرورة حذف البيانات وهذا يعتمد على عوامل المساحة والطريقة المُستعملة بالإضافة إلى بعضٍ من العشوائية. وبالتالي من الواجب إجراء عدّة "مسحات" أو عمليات كتابة فوق البيانات (Pass) لزيادة فرصة حذفها للأبد، أمّا المسحة الواحدة فلا تفيد في شيء غالبًا (إلّا إن كانت الطريقة مصممة بالأساس لأقراص SSD وSD Cards فحينها الوضع يختلف ويمكن بمسحة واحدة).

كما ترى فإجراء المسحات نفسها يتم بطرق مختلفة ولها معاييرها الخاصّة التي تحتاج الكثير من الأبحاث وهي معقّدة. لكن نريد الإشارة إلى أنّ الحذف النهائي حاليًا وفق آخر ما توصّل له المجال (State-of-the-Art) هو طريقة تدعى NIST 800-88. وهي مصممة خصيصًا لأقراص SDD وبطاقات SD وفلاشات USB الشبيهة وبالتالي تكتفي بمسحة واحدة، أمّا الطرق الأخرى مثل DoD 5220.22-M فهي غير مصممة لذلك وبالتالي تحتاج 7 مسحات. إننا ننصح بقراءة المقال [3] للمزيد من المعلومات عن معايير تدمير البيانات بصورة نهائية.

والمشكلة الحقيقية هي أنّه لا توجد برامج مفتوحة المصدر للأسف على الهواتف المحمولة للقيام بالمهمّة بصورة فعّالة، وبالتالي يضطر المرء لاستعمال برامج مغلقة المصدر أو مدفوعة لأداء ذلك. عليك البحث بنفسك عن برامج تدعم طرق الحذف السابق ذكرها على أجهزتك. برنامج iShredder على أندرويد قد يكون واحدًا منها.

التشفير على الهاتف المحمول

تشفير الملفّات مهم جدًا لحمايتها من الوصول في حال السرقة أو الاختراق مثلًا. ولحسن الحظّ فإنّ التشفير مدعومٌ من نظام أندرويد نفسه ويمكنك تفعيله بسهولة.

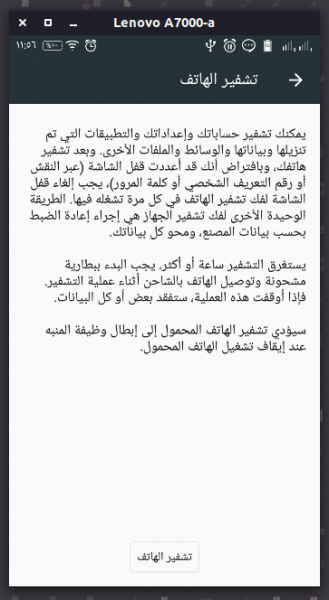

من الإعدادات (Settings) ---> الأمان (Security) انقر على التشفير (Encryption). وستتم عملية التشفير في غضون نحو ساعة أو أكثر من ذلك اعتمادًا على حجم بياناتك. ستُستعمل كلمة المرور أو نقش الشاشة الذين ضبطتهما بالفعل لإلغاء تشفير الجهاز:

هناك كذلك العشرات من التطبيقات مفتوحة المصدر على متجر F-Droid لمختلف مهام التشفير؛ تشفير ملفّات معيّنة أو تشفير الرسائل أو التحقق من تشفير القرص أو إرسال الرسائل المشفّرة… وغير ذلك الكثير. يمكنك تصفّحها وتثبيت ما يعجبك منها فكلّها مجانية ومفتوحة المصدر.

لا تنس استخدام Cryptomator - البرنامج الذي شرحناه في فصل التشفير - لتشفير مساحة التخزين السحابية كـGoogle Drive وDropbox، وهو يعمل كذلك على أنظمة أندرويد وiOS.

أنظمة بديلة لهواتف الأندرويد

إن نظام أندرويد مبني على نواة لينكس، والكثير من أجزائه مفتوحة المصدر مما يسمح للمطورين ببناء توزيعاتٍ مختلفة منه وإعادة توزيعها للناس بما يناسب احتياجاتهم. هناك مجتمعات هائلة من المطورين والمستخدمين حول ما يُعرف بـ"الرومات" (ROMs) الخاصّة بالأندرويد وهذه الرومات غالبًا ما تكون خاليةً من منتجات جوجل وخدمات تعقّبها وبالتالي هي أأمن وأفضل للاستخدام. هناك أنظمة تشغيل أخرى كذلك غير أندرويد يمكن تثبيتها على الهواتف المحمولة.

إن كنتَ مستعدًا لصرف عدة أيام من وقتك لاستبدال نظام الأندرويد الموجود على جهازك بنسخة أخرى مبنية عليه وإن كنت مستعدًا كذلك لخسارة ضمان الجهاز في سبيل أمانك وخصوصيتك، فيمكنك الاطلاع حينها على المشاريع التالية:

- LineageOS: توزيعة مجانية ومفتوحة المصدر من أندرويد للهواتف المحمولة، تركّز على حذف تطبيقات جوجل افتراضيًا والاهتمام بالخصوصية.

- /e/OS: توزيعة مبنية على الأندرويد للمهتمين بأقصى خصوصية افتراضيًا وتوفير خدمات بديل لكل خدمات جوجل. يمتلكون كذلك هواتف مسبقة الشحن بنظامهم المفتوح المصدر.

- Ubuntu Touch: توزيعة مبنية على أوبونتو وليس أندرويد، مما يجعلها لا تعمل على معظم الهواتف سوى الحديثة والقوية منها لكنّ هذا يجعلها أفضل من غيرها بكثير (باستثناء كون الاتصالات الخلوية لا تعمل عليها في كلّ المناطق).

انتبه كذلك إلى أنّ الأنظمة مثل البرامج؛ قد تكون محملة ببرمجيات تجسس واختراق وتعقّب كذلك، ويجب ألّا تحمّلها من أي مصدر مشبوه أو غير موثوق.

من الواجب الانتباه كذلك عند التعامل مع مصلّحي الهواتف المحمولة المحليين في مدينتك أنّهم قد يكونون غير موثوقين أو غير متعلمين بصورة كافية، فيحمّلون أنظمة (رومات) من مصادر مشبوهة إمّا عن علم أو جهل ويثبّتونها لك دون علمك. فالقصد أنّ الثقة عامل أساسي جدًا هنا.

لا تسلّم هاتفك المحمول إلّا لمن تثق به.

خاتمة

قد تستغرق عملية تأمين الهاتف المحمول الكثير من الوقت والجهد إلّا إنّ النتائج ستكون أفضل بكثير من أن تُخترق أجهزتك وتُسرّب بياناتك، ولهذا من المهم اتباع الإجراءات السابقة لضمان عدم حصول ذلك.

لا تنس كذلك أنّ هذه النصائح ليست شاملة لكل شيءٍ متعلّق بالهاتف المحمول فكما ذكرنا لا يمكن تأمين الهاتف بمحمول بصورة كاملة، لكنّها تغطّي معظم المواضيع المهمّة للقارئ العادي.

اقرأ أيضًا

- المقال التالي: كيف تعرف أنك اخترقت في العالم الرقمي وماذا تفعل حيال ذلك؟

- المقال السابق: ما يلزم معرفته عند الشراء والدفع عبر الإنترنت

- النسخة الكاملة من كتاب دليل الأمان الرقمي

أفضل التعليقات

لا توجد أية تعليقات بعد

انضم إلى النقاش

يمكنك أن تنشر الآن وتسجل لاحقًا. إذا كان لديك حساب، فسجل الدخول الآن لتنشر باسم حسابك.