لوحة المتصدرين

المحتوى الأكثر حصولًا على سمعة جيدة

المحتوى الأعلى تقييمًا في 07/31/23 في كل الموقع

-

السلام عليكم ماهي الثغرات الموجود في البرامج وكيف يتم الاكشاف عنها ؟2 نقاط

-

الإصدار 1.0.0

146016 تنزيل

سطع نجم لغة البرمجة بايثون في الآونة الأخيرة حتى بدأت تزاحم أقوى لغات البرمجة في الصدارة وذاك لمزايا هذه اللغة التي لا تنحصر أولها سهولة كتابة وقراءة شيفراتها حتى أصبحت الخيار الأول بين يدي المؤسسات الأكاديمية والتدريبية لتدريسها للطلاب الجدد الراغبين في الدخول إلى مجال علوم الحاسوب والبرمجة. أضف إلى ذلك أن بايثون لغةً متعدَّدة الأغراض والاستخدامات، لذا فهي دومًا الخيار الأول في شتى مجالات علوم الحاسوب الصاعدة مثل الذكاء الصنعي وتعلم الآلة وعلوم البيانات وغيرها، كما أنَّها مطلوبة بشدة في سوق العمل وتعتمدها كبرى الشركات التقنية. دورة تطوير التطبيقات باستخدام لغة Python احترف تطوير التطبيقات مع أكاديمية حسوب والتحق بسوق العمل فور انتهائك من الدورة اشترك الآن بني هذا العمل على كتاب «How to code in Python» لصاحبته ليزا تاغليفيري (Lisa Tagliaferri) وترجمه إلى العربية محمد بغات وعبد اللطيف ايمش، وحرره جميل بيلوني، ويأتي شارحًا المفاهيم البرمجية الأساسية بلغة بايثون، ونأمل في أكاديمية حسوب أن يكون إضافةً نافعةً للمكتبة العربيَّة وأن يفيد القارئ العربي في أن يكون منطلقًا للدخول إلى عالم البرمجة من أوسع أبوابه. رُبط هذا الكتاب مع توثيق لغة بايثون في موسوعة حسوب لتسهيل عملية الاطلاع على أي جزء من اللغة مباشرة وقراءة التفاصيل باللغة العربية. هذا الكتاب مرخص بموجب رخصة المشاع الإبداعي Creative Commons «نسب المُصنَّف - غير تجاري - الترخيص بالمثل 4.0». يمكنك قراءة فصول الكتاب على شكل مقالات من هذه الصفحة، «المرجع الشامل إلى تعلم لغة بايثون»، أو مباشرةً من الآتي: المقال الأول: دليل تعلم بايثون اعتبارات عملية للاختيار ما بين بايثون 2 و بايثون 3 المقال الثاني: تثبيت بايثون 3 وإعداد بيئتها البرمجية المقال الثالث: كيف تكتب أول برنامج لك المقال الرابع: كيفية استخدام سطر أوامر بايثون التفاعلي المقال الخامس: كيفية كتابة التعليقات المقال السادس: فهم أنواع البيانات المقال السابع: مدخل إلى التعامل مع السلاسل النصية المقال الثامن: كيفية تنسيق النصوص المقال التاسع: مقدمة إلى دوال التعامل مع السلاسل النصية المقال العاشر: آلية فهرسة السلاسل النصية وطريقة تقسيمها المقال الحادي عشر: كيفية التحويل بين أنواع البيانات المقال الثاني عشر: كيفية استخدام المتغيرات المقال الثالث عشر: كيفية استخدام آلية تنسيق السلاسل النصية المقال الرابع عشر: كيفية إجراء العمليات الحسابية المقال الخامس عشر: الدوال الرياضية المضمنة المقال السادس عشر: فهم العمليات المنطقية المقال السابع عشر: مدخل إلى القوائم المقال الثامن عشر: كيفية استخدام توابع القوائم المقال التاسع عشر: فهم كيفية استعمال List Comprehensions المقال العشرون: فهم نوع البيانات Tuples المقال الحادي والعشرين: فهم القواميس المقال الثاني والعشرين: كيفية استيراد الوحدات المقال الثالث والعشرين: كيفية كتابة الوحدات المقال الرابع والعشرين: كيفية كتابة التعليمات الشرطية المقال الخامس والعشرين: كيفية إنشاء حلقات تكرار while المقال السادس والعشرين: كيفية إنشاء حلقات تكرار for المقال السابع والعشرين: كيفية استخدام تعابير break وcontinue وpass عند التعامل مع حلقات التكرار المقال الثامن والعشرين: كيفية تعريف الدوال المقال التاسع والعشرين: كيفية استخدام *args و**kwargs المقال الثلاثين: كيفية إنشاء الأصناف وتعريف الكائنات المقال الحادي والثلاثين: فهم متغيرات الأصناف والنسخ المقال الثاني والثلاثين: وراثة الأصناف المقال الثالث والثلاثين: كيفية تطبيق التعددية الشكلية (Polymorphism) على الأصناف المقال الرابع والثلاثين: كيف تستخدم منقح بايثون المقال الخامس والثلاثين: كيفية تنقيح شيفرات بايثون من سطر الأوامر التفاعلي المقال السادس والثلاثين: كيف تستخدم التسجيل Logging المقال السابع والثلاثين: كيفية ترحيل شيفرة بايثون 2 إلى بايثون 31 نقطة -

السلام عليكم ايهما افضل لبرمجه الموقع Laravel ام Django في سوق العمل سواء العمل الحر او الشركه؟1 نقطة

-

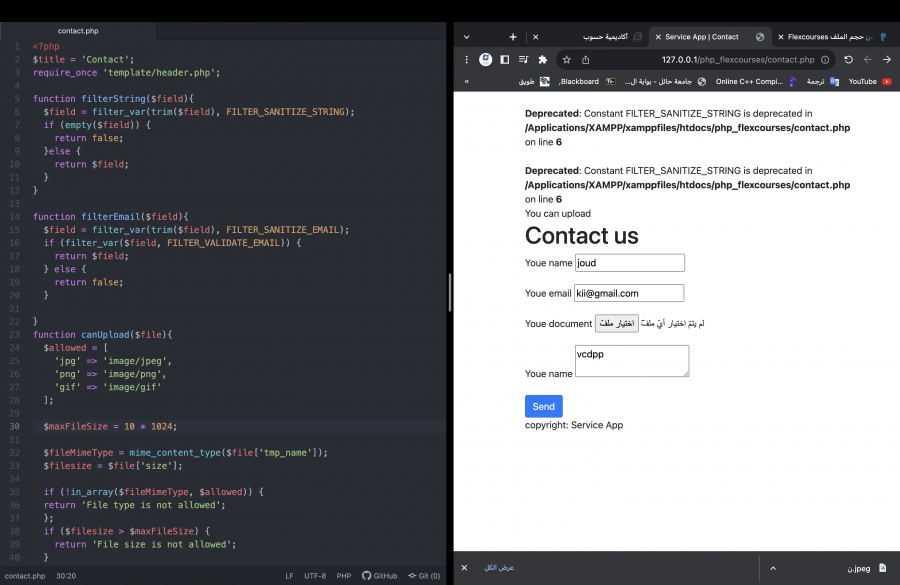

السلام عليكم ظاهر لي باعلى الصفحة هذا السطر وما قدرت اعرف وش المشكلة ؟ انا طبقت مع الكورس بالضبط لكن يظهر لي هذا السطر Deprecated: Constant FILTER_SANITIZE_STRING is deprecated in /Applications/XAMPP/xamppfiles/htdocs/php_flexcourses/contact.php on line 6 رجاءً الي يشرح لي الحل يشرحة بالتفصيل لان انا جديدة بـ php شكرا1 نقطة

-

هل هذه الدوره اساسيات الحاسب سوف اشتغل بها وتضمنوا لي العمل بها في سوق العمل1 نقطة

-

السلام عليكم كيف اختار المجال انا مش عارف اختار مجال اي ؟ يعني اوقات اهتم بجال معين مثال تعلم الاله واوقات تاني زي برمجه ios واوقات تاني بحب لغة برمجه معين زي c++ بس مش موجود بقوه في مجال تعلم الاله وهكد يعني اي احل ؟1 نقطة

-

السلام عليكم هل فيه صعوبه عند مطور فلاتر عند رفع التطبيق علي ابل استور ؟1 نقطة

-

طيب انا سجلت في الدورة على ساس تضمنوا استثماري بعد سته اشهر من اكمال الدورة على حسب اعلاناتكم وهذه الدورة هل فيها CSS و HTML1 نقطة

-

1 نقطة

-

الثغرة الأمنية هي أي عيب في البرنامج يمكن أن يستغله المهاجم للوصول غير المصرح به إلى النظام أو سرقة البيانات أو تدمير الملفات أو تنفيذ تعليمات ضارة أخرى. أي هي أخطاء أو عيوب في التصميم أو التنفيذ غير مقصودة بالطبع تتيح للمهاجمين الوصول غير المشروع إلى النظام أو تنفيذ أنشطة غير مصرح بها، وقد تسبب الثغرات في تعطيل البرنامج أو تنفيذ أوامر خبيثة أو أن يصبح النظام أكثر عرضة للهجمات. هناك عدة أنواع من الثغرات وأسبابها، ومنها: ثغرات البرمجة تنشأ نتيجة أخطاء في كتابة الشفرة البرمجية، مثل استخدام غير صحيح للمتغيرات أو عمليات غير صحيحة تؤدي إلى سلوك غير متوقع، ومن الأمثلة الشهيرة على ذلك ثغرة "قلب الأمر" (Heartbleed) في بروتوكول OpenSSL الذي كان يسمح للمهاجمين بسرقة بيانات الذاكرة. ثغرات التصميم تحدث بسبب سوء التخطيط أو التصميم العام للبرمجيات، مما يجعلها عرضة للاختراق، مثال على ذلك ثغرة "المصعد" (Elevator) حيث يمكن للمستخدم الوصول إلى مستويات غير مخول له. ثغرات الأمان تنشأ نتيجة عدم تنفيذ ممارسات أمان قوية، مما يسمح للمهاجمين بالاختراق والوصول إلى المعلومات الحساسة، مثلاً، ثغرات في الاستجابة البينية لمواقع الويب قد تسمح للمهاجمين بتنفيذ هجمات حقن الشيفرة (Code Injection)، مثل هجمات SQL Injection. وهناك العديد من الطرق المختلفة لاكتشاف الثغرات الأمنية، بما في ذلك: اختبار الاختراق Penetration Testing وهي عملية تقييم النظام الأمني عن طريق محاكاة هجوم من قبل المهاجم. تحليل الكو وهي عملية مراجعة الكود المصدري للبرنامج بحثًا عن الأخطاء أو العيوب التي يمكن استغلالها. يمكن للمستخدمين الإبلاغ عن الثغرات الأمنية التي يجدونونها إلى الشركة المصنعة أو المطور. وفي بعض الأحيان يحدث أن يتم اكتشاف الثغرة بالصدفة من قبل مستخدم عادي أو مخترق ما، والأمر راجع له في حال أراد التبليغ عن تلك الثغرة أو استغلالها لمصالحه الشخصية، لكن ذلك يعرضه للمسائلة القانونية بالطبع. وفي بعض الدول العربية، في حال لم يوجد برنامج مكافآت أو نظام للإبلاغ عن الثغرات، فستتعرض للمسائلة القانونية لأنك اكتشتف ثغرة وحاولت إختراق الموقع!! بدلاً من أن يتم شكرك مكافأتك. وهناك أشخاص وظيفتهم هي البحث عن الثغرات والتكسب منها من خلال برامج المكافآت Bug Bounty Programs التي تعلن عنها الشركات، مثلاً في فيسبوك تحسب المكافآت المالية بناءًا على خطورة الثغرة: منخفضة 500 دولار متوسطة 1000 دولار عالية 5000 دولار حرجة 10000 دولار وهناك شركات تقدم مكافآت أعلى.1 نقطة

-

وعليكم السلام الثغرات هي الشوائب أو الأخطاء في البرامج التي يمكن استغلالها للدخول أو التأثير على النظام بطريقة غير مقصودة أو غير مصرح بها. قد تكون هذه الثغرات نتيجة أخطاء في التصميم أو التنفيذ أو في البرمجة نفسها. ومن أمثلة شائعة للثغرات: ثغرات الحقن (Injection)، ثغرات التصنيف (Insecure Direct Object References)، ثغرات الاعتداء العرضي على الجلسة (Session Hijacking)، ثغرات الاعتداء البرمجي (Code Injection)، ثغرات العرض العرضي المزيف (Cross-Site Scripting) وغيرها. تكتشف الثغرات عادة من قبل أشخاص يعرفون بأخصائيي أمان المعلومات (أو مختصي أمان المعلومات)، ويمكن استخدام مجموعة من الطرق لاكتشافها:- اختبار الاختراق (Penetration Testing) يقوم فريق أمان معلومات بمحاولة اختراق النظام بشكل مخطط ومنظم، محاكيًا أفضل ما يمكن عمله من جانب مهاجم حقيقي. هذا الاختبار يسمح للمسؤولين عن النظام بتحديد الثغرات وإصلاحها قبل أن يستغلها المهاجمون الحقيقيون. التدقيق الأمني للشيفرة (Code Review) يتم مراجعة شيفرة البرمجيات بعناية للبحث عن الأخطاء الأمنية والثغرات الشائعة. ويمكن استخدام أدوات آلية للتدقيق الأمني وفحص الشيفرة بحثًا عن الثغرات. الأمان الاستباقي (Secure Development) يتم تطوير البرمجيات بحيث تكون مقاومة للهجمات بشكل أكبر من خلال ممارسات تطوير آمنة واستخدام تقنيات وأدوات تعزز من أمان البرمجيات. برامج اكتشاف الثغرات الآلية (Automated Vulnerability Scanners) هناك أدوات مخصصة تسمى ببرامج اكتشاف الثغرات التي تقوم بفحص النظام أو التطبيقات والبحث عن الثغرات المعروفة. الإبلاغ عن الثغرات (Bug Bounty Programs)بعض الشركات والمنظمات توفر برامج مكافآت للأشخاص الذين يكتشفون ويبلغون عن الثغرات في منتجاتهم، مما يحفز المجتمع على البحث عن هذه الثغرات والإبلاغ عنها مع أن هذه الإجراءات مهمة للكشف عن الثغرات، إلا أنه يجب أن نفهم أنه لا يوجد نظام مطلق الأمان، والتهديدات الجديدة تظهر باستمرار. لذلك، من المهم أيضًا أن تُحدّث البرمجيات بانتظام وتُصلح الثغرات فور اكتشافها لضمان استمرار أمان النظام.1 نقطة

-

وعليكم السلام لا يمكنني تحديد أي من Laravel أو Django هو الأفضل لبرمجة المواقع بشكل عام لأن الاختيار يعتمد على عدة عوامل تتعلق بمتطلبات المشروع وخبرتك الشخصية وتفضيلاتك. لكن يمكنني أن أقدم لك بعض المعلومات حول كلا الإطارين لمساعدتك في اتخاذ القرار. Laravel - لغة البرمجة: PHP. - يتميز Laravel بمجموعة كبيرة من المكتبات والأدوات القوية والوظائف المدمجة مثل نظام إرسال البريد والتحقق من الهوية والتخزين في السحابة وأكثر من ذلك. - توفر المجتمع الكبير والنشط ل Laravel دعمًا ممتازًا ووثائق واسعة. - مناسب لتطوير التطبيقات الصغيرة والكبيرة على حد سواء. Django - لغة البرمجة: Python. - Django يوفر أدوات قوية لإدارة قاعدة البيانات والتحقق من الهوية والتوثيق وإدارة لوحة المشرف. - يوفر نظام إدارة مدمج لتسهيل إدارة التطبيقات والبيانات. - توفر Django Framework عبارة عن مجموعة متكاملة من الأدوات والوظائف، وهو مناسب لتطوير تطبيقات الويب المعقدة. لكل من الإطارين ميزاته ومجالات استخدامه الخاصة به، وتحديد أيهما أفضل يعتمد على: لغة البرمجة المفضلة إذا كنت تفضل العمل بلغة Python، فقد يكون Django خيارًا مناسبًا. نوع التطبيق إذا كنت تطوّر تطبيقًا صغيرًا أو متوسط الحجم وترغب في إنجاز المشروع بسرعة، فقد يكون Laravel أكثر بساطة للبدء به. أما إذا كنت تبني تطبيقًا أكبر ومعقدًا فقد يكون Django الخيار الأفضل بسبب مميزاته وتنظيمه القوي. فرص العمل المتاحة قد يختلف الطلب على المطورين ذوي الخبرة في Laravel و Django حسب منطقتك وسوق العمل الحالي. المجتمع والدعم كلاهما لديه مجتمع نشط، ولكن قد تختلف جودة الدعم والمصادر التعليمية المتاحة بين الإطارين. مهم جدًا أن تتعلم الإطار الذي تختاره بشكل جيد وتتمكن من العمل بكفاءة معه، فالمهارات الجيدة والمعرفة العميقة بالإطار ستساعدك في العثور على فرص عمل سواء كان ذلك في العمل الحر أو في الشركات. وبشكل عام كلا الإطارين مطلوبين في سوق العمل وبكثرة .1 نقطة

-

كلاهما مطلوبان في سوق العمل، حيث ستجد أن يتم طلب Django تحت مسمى Full Stack Developer أي ستعمل على تطوير الواجهة الأمامية والخلفية كمطور بايثون وقد يتم طلب React أيضًا لتطوير الواجهة الأمامية، أو أحيانًأ يتم طلب Django تحت مسمى وظيفي Backend Developer وستجد أنه مطلوب مثلاً (Django/PostgreSQL) للواجهة الخلفية. أما Laravel فهى بالطبع الأكثر طلبًا سواء على مواقع العمل الحر أو في الشركات، ويتم الإعتماد على إطار لارافل بشكل أكبر في إنشاء المواقع مقارنًة بـ Django. وأفضل طريقة لمعرفة ذلك، هي بالبحث بالكلمات المفتاحية على مواقع التوظيف مثل LinkedIn والبحث بكلمات مثل "Django, Back-End developer, python developer, Laravel developer , PHP developer". وأيضًا اتجه إلى مواقع العمل الحر التي تريد العمل عليها، وأنشيء حساب وتصفح المشاريع والمهارات المطلوبة وما هي اللغة والإطار الأكثر طلبًا، وبعدها اتخذ قرارك بناءًا على المطلوب في سوق العمل فعلاً.1 نقطة

-

هناك الكثير من الثغرات التي يمكن أن تظهر، بشكل عام هذا يمكن أن يحدث بسبب أن تطبيق يستعمل نسخة قديمة من مكتبة معينة كانت تستعمل أسلوب حماية ما أصبح قديماً، هذا في الغالب أسباب الثغرات حالياً فمن النادر أن تكتب كامل الكود بنفسك و غالباً ما ستستعمل مكتبات لذلك. أيضاً دائماً يكون هناك نصائح على الموقع الرسمي لإطار العمل الذي تستعمله بحيث تضمن الحماية من الثغرات. غالباً ما يتم الكشف عن الثغرات من قبل أناس مختصين في هذه الأمور، كالهاكر الأخلاقي الذي يحاول اختراق الموقع لتنبيه الشركات أو المؤسسات العامة حول وجود ثغرة أو أخرى.1 نقطة

-

وعليكم السلام للبدء في تعلم مجال الاختراق الأخلاقي (الهاكر الأخلاقي)، يُفضل أن تبدأ من الأساسيات وتتبع خطوات معينة لتطوير مهاراتك ومعرفتك في هذا المجال.فمثلاًَ عليك الحصول على الشهادات المعترف بها هناك العديد من الشهادات المهنية في مجال الاختراق الأخلاقي، مثل شهادة "Certified Ethical Hacker (CEH)" و"CompTIA Security+" و"Offensive Security Certified Professional (OSCP)". الحصول على هذه الشهادات يُمكن أن يُظهر مهاراتك ويُعزز فرصك للعمل في هذا المجال.والعمل على مشاريع تطبيقية بمجرد اكتساب بعض المعرفة الأساسية، قم بتطبيق ما تعلمته عبر العمل على مشاريع عملية. يمكنك إعداد بيئة اختبار آمنة على جهاز الكمبيوتر الخاص بك ومحاولة اختبار أمان أنظمتك وتطبيقاتك الخاصة.كما المشاركة في المجتمعات الأمنية بحيث تقوم بالانضمام إلى مجتمعات الأمان والاختراق عبر الإنترنت، وشارك خبراتك مع الآخرين واستفد من خبراتهم. بالنسبة لسؤالك الثاني، فإن تعلم خوارزميات التعلم الآلي له علاقة بمجال مختلف تمامًا وهو مجال الذكاء الاصطناعي وتعلم الآلة. إذا كان لديك اهتمام بالذكاء الاصطناعي، يمكنك البدء في تعلم مفاهيم التعلم الآلي وخوارزمياته، لكنه ليس ضرورياً لتطوير مهاراتك في مجال الاختراق الأخلاقي.1 نقطة

-

قد تحتاج دورة ممنهجة ومنظمة أحسن من التعرض لمفاهيم وجزئيات المجال بنفسك، عموما، يتم التطرق لهاته المفاهيم في مثل هاته الدورات: أساسيات الحاسب ونظام لينكس. أساسيات الشبكات والبروتوكلات. بعض مهارات البرمجة. أساسيات الأمان السيبراني. قواعد البيانات. التطبيق العملي للهكر الأخلاقي أو ما سمى PEH. أظن أن الطريق عام والإبداع والاحتراف فيه يحتاج منك رسم طريق خاص، طبعا يكون هذا بعد إلتقاط أساسيات المجال. ابحث عن استاذ او دورة منظمة أو ممهنجة. قد تكون دورات قوقل مناسبة لك. اقرأ ايضا: https://academy.hsoub.com/questions/24791-أفضل-كورس-لتعلم-مجال-الأمن-السيبراني-وتخصص-الـ-ethical-hacker/1 نقطة

-

ببساطة حتى لا يتم تعقيد الموضوع مطور REST API هو المطور الذي يعمل على جانب الخادم ويقوم ببناء وتطوير وصيانة API المبنية على أساسيات REST. REST هو أسلوب في بناء الواجهات البرمجية لتطبيقات الويب. ويعتمد على استخدام بروتوكول HTTP للتواصل بين الأنظمة. فالمطور يقوم بتحديد طرق HTTP مثل GET و POST و PUT و DELETE وربط كل طريقة بمورد معين. كما يقوم بتحديد كيفية معالجة كل طلب وإرجاع استجابة مناسبة. إذاً المطور الذي يمتلك مهارة REST API هو: ملم بأساسيات بروتوكول HTTP وطرقه. قادر على تصميم هيكلية نظام REST API بالشكل الصحيح. يستطيع بناء API باستخدام إحدى تقنيات بناء API مثل ASP.NET Web API أو Spring Boot أو Node.js Express وغيرها. قادر على وضع التوثيق المناسب للـ API ليستخدمها المطورون الآخرون. ملم بأفضل الممارسات لبناء وتأمين REST API. قادر على صيانة وتطوير الـ API وإدارة دورات حياتها.1 نقطة

-

فيما يتعلق بالـ SEO ، ليس هناك أي تأثير على ترتيب صفحتك في محركات البحث سواء استخدمت العنصر <p> أو <div> لتضمين النص. ومع ذلك ، يوصى باستخدام العنصر <p> لتنسيق النص الذي يتكون من فقرات منفصلة في صفحتك. هذا لأن العنصر <p> يشير إلى أن النص المضمن يتكون من فقرات منفصلة ويجب عرضها على أنها محتوى منفصل في الصفحة ، بينما يستخدم العنصر <div> بشكل عام لتنسيق المحتوى. وهنا بعض النصائح الإضافية حول الـ SEO كمبرمج: تأكد من أن موقعك متوافق مع الأجهزة المحمولة ، وذلك عن طريق استخدام التصميم الاستجابي (Responsive Design). حيث يعتبر التصميم الاستجابي عاملًا مهمًا في تحسين تجربة المستخدم وتحسين التصنيف في محركات البحث. احرص على استخدام الـ heading tags بشكل صحيح (h1, h2, h3, ...). حيث يجب استخدام الـ h1 لعنوان الصفحة واستخدام الـ h2 لعناوين الفقرات الفرعية والـ h3 للفقرات الفرعية الأخرى وهكذا. هذا يساعد في تنظيم المحتوى وتحسين قابلية القراءة والتصفح. استخدم الكلمات الرئيسية المناسبة بشكل صحيح في النصوص والعناوين. يجب تحديد كلمات رئيسية تناسب محتوى صفحتك وتضمنها بشكل طبيعي دون الإفراط فيها. ومن الأفضل أن تضع الكلمات الرئيسية في العنوان الرئيسي للصفحة (H1) وفي العناوين الفرعية (H2، H3 وما فوق) وفي المحتوى نفسه، ولكن بشكل طبيعي ولا تجعل النص يبدو كتابة خصيصاً لمحركات البحث. كما يجب تجنب التكرار المفرط للكلمات الرئيسية في الصفحة، والذي يمكن أن يؤدي إلى تصنيف المحتوى كمحتوى مخادع وتخفيض ترتيبه في نتائج البحث. ,بالنسبة لتأثير جعل جزء من النص بشكل Bold على السيو، فهو يمكن أن يساعد في تحسين التنسيق العام للصفحة وجعل النص أكثر قراءة واضحة للمستخدمين. ولكن، لا يوجد أي دليل على أن جعل النص Bold يؤثر على تصنيف الصفحة في محركات البحث. أما بالنسبة للاستخدام الصحيح لـ ul و li، فإنه يعتبر جزءًا من بنية الصفحة ويساعد في تحسين السيو بشكل عام. فعند استخدام الـ ul و li، يجب أن يكون لديك هدف محدد للعناصر المدرجة وأن تستخدم كلمات رئيسية ذات صلة في العناوين والنصوص المتعلقة بكل عنصر. يجب الانتباه إلى أنه في النهاية، الأمر يتعلق بتقديم محتوى ذو جودة عالية وتجربة مستخدم مريحة ومناسبة. لذلك، يجب التركيز على إنشاء محتوى مفيد وجذاب وتصميم صفحات الويب بطريقة سهلة الاستخدام للمستخدمين.1 نقطة

-

عندما يتعلق الأمر بتحسين محرك البحث (SEO) ، يمكن أن يكون لهيكل كود HTML الخاص بك تأثير على كيفية قيام محركات البحث بالزحف إلى المحتوى الخاص بك وفهرسته. فيما يتعلق بإضافة فقرات داخل علامتي <p> أو <div> ، إليك بعض أفضل الممارسات التي يجب وضعها في الاعتبار: استخدم علامة <p> للفقرات النصية: تم تصميم علامة <p> خصيصًا لفقرات النص ، لذلك من الأفضل عموما استخدام هذه العلامة عندما يكون لديك جزء من النص يمثل فكرة أو مفهوما واحدا. تستخدم محركات البحث علامة <p> لفهم بنية المحتوى الخاص بك ، لذا فإن استخدامها بشكل مناسب يمكن أن يساعد في تحسين مُحسّنات محرّكات البحث لديك. استخدم علامة <div> لتجميع المحتوى ذي الصلة: تعد العلامة <div> أكثر من حاوية عامة يمكن استخدامها لتجميع المحتوى ذي الصلة معا. إنه غير مصمم خصيصا للفقرات النصية ، لذا فإن استخدامه لهذا الغرض يمكن أن يجعل كود HTML الخاص بك أقل دلاليا وربما يربك محركات البحث. استخدم علامات العناوين لبناء المحتوى الخاص بك: تعتبر العناوين (مثل <h1> و <h2> وما إلى ذلك) طريقة أخرى لهيكلة المحتوى الخاص بك ومساعدة محركات البحث على فهم التسلسل الهرمي للمعلومات على صفحتك. تأكد من استخدام العناوين بطريقة منطقية وهرمية ، مع استخدام <h1> للعنوان الرئيسي والعناوين اللاحقة المستخدمة للعناوين الفرعية. باختصار ، من الأفضل استخدام العلامة <p> للفقرات النصية والاحتفاظ بعلامة <div> لتجميع المحتوى ذي الصلة. ومع ذلك ، فإن أهم شيء هو تنظيم المحتوى الخاص بك بطريقة منطقية ويسهل على محركات البحث فهمها.1 نقطة