نواصل مناقشتنا بشأن التحسينات على بروتوكول IP من خلال وصف إضافةٍ إلى معمارية الإنترنت المستخدمة على نطاق واسع جدًا ولكنها مخفية إلى حدٍ كبير عن المستخدمين النهائيين. يجمع هذا التحسين، المسمى Multiprotocol Label Switching أو اختصارًا MPLS، بين بعض خصائص الدارات الافتراضية ومرونة وقوة مخططات البيانات. ترتبط تقنية MPLS إلى حدٍ كبير بالمعمارية القائمة على مخطط بيانات بروتوكول الإنترنت، فهي تعتمد على عناوين IP وبروتوكولات توجيه IP للقيام بعملها. تمرر الموجهات التي تدعم تقنية MPLS الرزم أيضًاعن طريق فحص تسميات labels قصيرة وثابتة الطول نسبيًا، وهذه التسميات لها نطاق محلي، تمامًا كما هو الحال في شبكة الدارات الافتراضية virtual circuit. ربما كان هذا التزاوج بين تقنيتين متعارضتين على ما يبدو هو الذي تسبب في النظر إلى تقنية MPLS بصورة متباينة إلى حدٍ ما في مجتمع هندسة الإنترنت.

هناك سؤال قبل النظر في كيفية عمل تقنية MPLS وهو "ما هي الفائدة من ذلك؟" قُدِّمت العديد من الادعاءات حول MPLS ولكن هناك ثلاثة أشياء رئيسية تدفع لاستخدامها اليوم وهي:

- لتفعيل قدرات بروتوكول IP على الأجهزة التي ليس لديها القدرة على تمرير مخططات بيانات IP بالطريقة العادية.

- لتمرير رزم IP على طول المسارات الصريحة، وهي المسارات المحسوبة مسبقًا والتي لا تتطابق بالضرورة مع تلك المحددة من قِبل بروتوكولات توجيه IP العادية.

- لدعم أنواع معينة من خدمات الشبكة الخاصة الافتراضية virtual private network.

وتجدر الإشارة إلى أن أحد الأهداف الأصلية، الذي هو تحسين الأداء، ليس مدرجًا على القائمة. يرتبط هذا كثيرًا بالتطورات التي أجريت في خوارزميات تمرير موجّهات IP في السنوات الأخيرة ومع مجموعة معقدة من العوامل تتجاوز معالجة الترويسة التي تحدد الأداء.

أفضل طريقة لفهم كيفية عمل تقنية MPLS هي إلقاء نظرة على بعض الأمثلة على استخدامها. سننظر في أمثلة لتوضيح تطبيقات MPLS الثلاثة في الأقسام الثلاثة التالية.

التمرير المعتمدة على الوِجهة Destination-Based Forwarding

كانت إحدى المنشورات الأولى التي قدمت فكرة إرفاق تسمياتٍ labels برزم IP ورقةً كتبها شاندرامينون Chandranmenon وفارجيز Vargese والتي وصفت فكرة تسمى الأدلة الخيطية threaded indices. تُطبَّق الآن فكرة مشابهة جدًا في الموجهات التي تدعم تقنية MPLS. يوضح المثال التالي كيف تعمل هذه الفكرة:

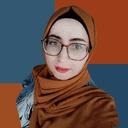

افترض الشبكة الموضحة في الشكل السابق. يكون لكلٍ من الموجهَين في أقصى اليمين (R3 وR4) شبكة متصلة واحدة، مع بادِئتين prefixes هما 18.1.1/24 و18.3.3/24. تحتوي الموجّهات المتبقية R1 وR2 على جداول توجيه تشير إلى الواجهة الصادرة التي يستخدمها كل موجهٍ عند تمرير الرزم إلى إحدى هاتين الشبكتين.

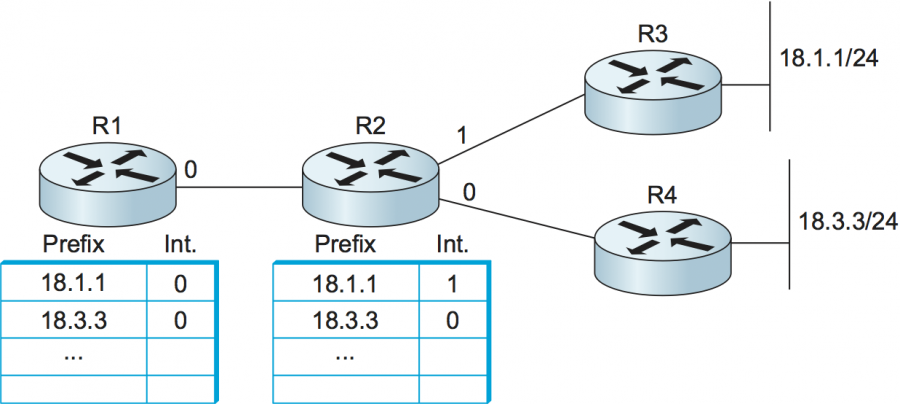

يخصّص الموجه، الذي يُفعّل تقنية MPLS عليه، تسميةً لكل بادئة في جدول التوجيه الخاص به ويعلن عن كلٍّ من التسمية والبادئة التي يمثلها إلى الموجهات المجاورة له. يُنقل هذا الإعلان في بروتوكول توزيع التسميات Label Distribution Protocol، وهذا موضح في الشكل الآتي. يخصص الموجه R2 قيمة التسمية 15 للبادئة 18.1.1 وقيمة التسمية 16 للبادئة 18.3.3. يمكن اختيار هذه التسميات بما يلائم الموجّه المخصّص ويمكن عدّها كأدلة في جدول التوجيه. يعلن الموجه R2 عن ارتباطات التسمية label bindings لجيرانه بعد تخصيص هذه التسميات، حيث نرى في هذه الحالة أن الموجه R2 يعلن عن ارتباطٍ بين التسمية 15 والبادئة 18.1.1 إلى الموجه R1. يعني هذا الإعلان أن الموجه R2 قال: "الرجاء إرفاق التسمية 15 بجميع الرزم المرسلة لي والمخصصة للبادئة 18.1.1". يخزّن الموجه R1 التسمية في جدولٍ جنبًا إلى جنب مع البادئة التي يمثلها على أنها تسمية بعيدة أو صادرة لأي رزمٍ يرسلها إلى تلك البادئة.

نرى إعلان تسميةٍ آخر من الموجه R3 إلى الموجه R2 للبادئة 18.1.1 في القسم (ج) من الشكل التالي، ويضع الموجه R2 التسمية البعيدة التي تعلمها من الموجه R3 في المكان المناسب في جدوله:

يمكننا النظر إلى ما يحدث عند تمرير رزمةٍ في هذه الشبكة في هذه المرحلة. افترض أن رزمةً موجهة إلى عنوان IP الذي هو18.1.1.5 تصل من اليسار إلى الموجه R1. يشار إلى الموجه R1 في هذه الحالة باسم موجه تسمية طرفي Label Edge Router أو اختصارًا LER، حيث يجري الموجه LER بحث IP كاملًا عند وصول رزم IP ثم يطبّق التسميات عليها كنتيجةٍ للبحث. قد يرى الموجه R1 في هذه الحالة أن العنوان 18.1.1.5 يطابق البادئة 18.1.1 في جدول التمرير الخاص به، وأن هذه المدخلة تحتوي على واجهة صادرة وقيمة تسمية بعيدة، لذلك يرفق الموجّه R1 التسميةَ 15، وهي تسميةٌ بعيدة، بالرزمة قبل إرسالها.

ينظر الموجه R2 فقط إلى التسمية الموجودة في الرزمة عند وصولها إليه وليس إلى عنوان IP. يشير جدول التمرير في الموجّه R2 إلى أنه يجب إرسال الرزم التي تصل بقيمة تسمية 15 إلى الواجهة 1 وأنه يجب أن تحمل قيمة التسمية 24، كما هو مُعلَن بواسطة الموجه R3. لذلك يعيد الموجه R2 كتابة التسمية أو يستبدلها ويمررها إلى الموجّه R3.

ما الذي تحقّق من خلال كل هذا التطبيق ومبادلة التسميات؟ لاحظ أنه لم يكن الموجه R2 بحاجةٍ فعلًا لفحص عنوان IP، عندما مرر الرزمة في هذا المثال، حيث نظر الموجّه R2 فقط إلى التسمية الواردة بدلًا من ذلك، وبالتالي فقد استبدلنا البحث العادي عن عنوان وجهة IP ببحثٍ عن تسمية. لفهم سبب أهمية ذلك، من المفيد أن نتذكر أنه على الرغم من أن عناوين IP دائمًا ما تكون بنفس الطول، إلا أن بادئات IP متغيرة الطول، وتحتاج خوارزميةُ البحث عن عنوان IP الوجهة إلى العثور على أطول تطابق longest match، البادئة الأطول التي تتطابق مع البتات الأعلى ترتيبًا في عنوان IP للرزمة المُررة. إن آلية تمرير التسمية هي خوارزمية تطابقٍ تام exact match algorithm. من الممكن تنفيذ خوارزمية تطابق تام بسيطة للغاية، على سبيل المثال، باستخدام التسمية كدليلٍ في مصفوفة، حيث يكون كل عنصر في المصفوفة سطرًا واحدًا في جدول التمرير.

لاحظ أنه بينما تتغيّر خوارزمية التمرير من أطول تطابق إلى تطابق تام، يمكن أن تكون خوارزمية التوجيه أي خوارزمية توجيه IP قياسية (بروتوكول OSPF على سبيل المثال). المسار الذي تتبعه الرزمة في هذه البيئة هو بالضبط نفس المسار الذي كانت ستتّبعه إن لم يجرِ تضمين تقنية MPLS، والذي هو المسار المختار بواسطة خوارزميات توجيه IP، فكل ما تغير هو خوارزمية التمرير فقط.

يوضح هذا المثال مفهومًا أساسيًا مهمًا لِتقنية MPLS. ترتبط كل تسمية MPLS بصنف تمرير مكافئ forwarding equivalence class أو اختصارًا FEC، وهي مجموعةٌ من الرزم التي ستتلقى نفس معالجة التمرير في موجهٍ معين. كل بادئةٍ في جدول التوجيه هي من صنف FEC في هذا المثال؛ أي أن جميع الرزم التي تطابق البادئة 18.1.1 تُمرر على نفس المسار بغض النظر عن البتات ذات الترتيب المنخفض لعنوان IP. وبالتالي يمكن لكل موجه تخصيص تسمية واحدة ترتبط بالبادئة 18.1.1، ويمكن تمرير أي رزمةٍ تحتوي على عنوان IP تتطابق البتات ذات الترتيب العالي فيه مع تلك البادئة باستخدام تلك التسمية.

تُعد أصناف FEC مفهومًا قويًا ومرنًا للغاية كما سنرى في الأمثلة اللاحقة. ويمكن تشكيل أصناف FEC باستخدام أية معاييرٍ تقريبًا، فيمكن اعتبار جميع الرزم المقابلة لعميلٍ معين بنفس صنف FEC على سبيل المثال.

بالعودة إلى المثال الحالي، نلاحظ أن تغيير خوارزمية التمرير من تمرير IP العادية إلى خوارزمية تبديل التسمية له نتيجة مهمة وهي أنه يمكن استخدام الأجهزة التي لم تكن تعرف سابقًا كيفية تمرير رزم IP لتمرير حركة مرور IP في شبكة MPLS. كان التطبيق الأول والأكثر شهرة لهذه النتيجة هو مبدّلات شبكة ATM، والتي يمكن أن تدعم تقنية MPLS دون أي تغييرات على أجهزة التمرير الخاصة بها. تدعم مبدلات ATM خوارزمية تمرير مبادلة التسمية التي وصفناها للتو، ويمكن تحويلها إلى موجّهات تبديل التسمية Label Switching Routers أو اختصارًا LSRs من خلال تزويد هذه المبدلات ببروتوكولات توجيه IP وبطريقةٍ لتوزيع ارتباطات التسميات label bindings، حيث أن موجهات LSR هي الأجهزة التي تشغّل بروتوكولات تحكم IP ولكنها تستخدم خوارزمية تمرير بتبديل التسمية. طُبِّقت نفس الفكرة على المبدلات الضوئية optical switches في الآونة الأخيرة.

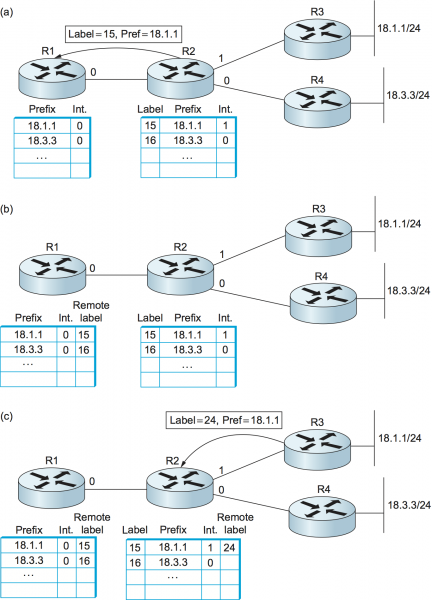

ذكرنا أن التسميات "مرفقةٌ attached" بالرزم، ولكن أين بالضبط؟ تعتمد الإجابة على نوع الرابط الذي ينقل الرزم. تظهر طريقتان شائعتان لحمل التسميات على الرزم في الشكل الآتي. تُدخَل تسميةٌ على شكل "حشوة shim" بين ترويسة الطبقة 2 و ترويسة IP (أو أية ترويسة طبقة 3 أخرى) كما هو موضح في الجزء السفلي من الشكل الآتي، وذلك عندما تُحمل رزم IP كإطاراتٍ frames كاملة كما هو الحال في معظم أنواع الروابط بما في ذلك روابط الإيثرنت وروابط نقطة لنقطة (PPP). لكن إذا كان من المقرر أن يعمل مبدل ATM كموجّه تبديل تسمية LSR MPLS، فيجب أن تكون التسمية في مكان يمكن للمبدل استخدامه، وهذا يعني أنه يجب أن يكون في ترويسة خلية ATM، حيث يمكن العثور على حقول معرّف الدارة الافتراضية virtual circuit identifier أو اختصارًا VCI ومعرّف المسار الافتراضي virtual path identifier أو اختصارًا VPI.

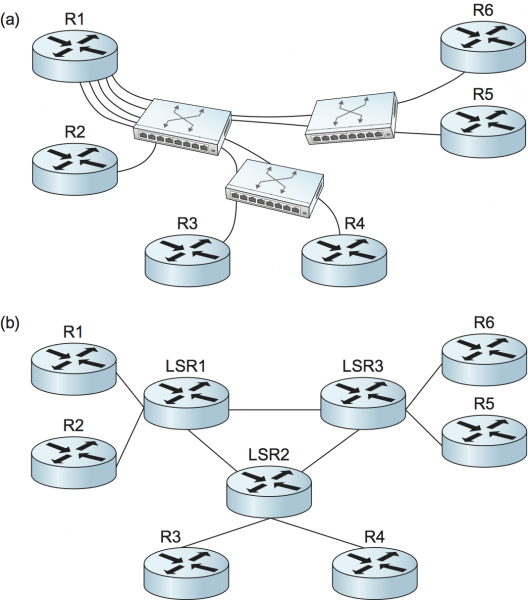

ماذا استفدنا بعد أن ابتكرنا الآن مخططًا يمكن أن يعمل مبدل ATM كموجّه LSR من خلاله؟ شيءٌ واحد يجب ملاحظته هو أنه يمكننا الآن إنشاء شبكة تستخدم مزيجًا من موجهات IP التقليدية، وموجهات التسميات الطرفية، ومبدلات ATM التي تعمل مثل موجه LSR، وتستخدم جميعها بروتوكولات التوجيه نفسها. لابد من التفكير في البديل عن ذلك، لفهم فوائد استخدام نفس البروتوكولات. نرى في القسم (أ) من الشكل الآتي مجموعةً من الموجهات المترابطة بواسطة دارات افتراضية عبر شبكة ATM، وهو إعدادٌ يسمى شبكة تراكب overlay network. بُنيت الشبكات من هذا النوع غالبًا لأن مبدلات ATM المتاحة تجاريًا تدعم إنتاجيةً أعلى من الموجهات. أصبحت اليوم مثل هذه الشبكات أقل شيوعًا لأن الموجهات استوعبت مبدلات ATM بل وتجاوزتها. ولكن لا تزال هذه الشبكات موجودة بسبب القاعدة الكبيرة المثبتة لمبدلات ATM في الشبكات الرئيسية backbone، والتي بدورها تشكّل نتيجة جزئية لقدرة تقنية ATM على دعم مجموعة من الإمكانات مثل محاكاة الدارة وخدمات الدارات الافتراضية.

يُحتمَل أن يكون كل موجّه في شبكة التراكب متصلًا بكلٍ من الموجهات الأخرى بواسطة دارة افتراضية، ولكننا أظهرنا الدارات من الموجه R1 إلى جميع الموجهات النظيرة في هذه الحالة من أجل الوضوح. للموجه R1 خمسة جيران للتوجيه ويحتاج إلى تبادل رسائل بروتوكول التوجيه مع كلٍ منهم، فنقول أن الموجه R1 له خمسة تقاربات adjacencies توجيهية. بينما اُستبدِلت مبدلات ATM بموجهات LSR في القسم (ب) من الشكل السابق. لم يعد هناك داراتٌ افتراضية تربط الموجهات، وبالتالي فإن الموجّه R1 له تقارب مجاور واحد فقط، مع الموجه LSR1. يؤدي تشغيل تقنية MPLS على المبدلات في الشبكات الكبيرة إلى انخفاضٍ كبير في عدد التقاربات الواجب على كل موجّه الحفاظ عليها ويمكن أن يقلل بصورةٍ كبيرة من حجم العمل الذي يتعين على الموجهات القيام به لإبقاء بعضها بعضًا على علمٍ بتغييرات هيكل الشبكة topology.

الميزة الثانية لتشغيل نفس بروتوكولات التوجيه على الموجهات الطرفية وعلى موجهات LSR هي أن الموجّهات الطرفية لديها الآن نظرةٌ كاملة لهيكل الشبكة. هذا يعني أن الموجهات الطرفية ستحظى بفرصةٍ أفضل لاختيار مسارٍ جديد جيد مما لو أعادت مبدلات ATM توجيه الدارة VC المتأثرة دون معرفة الموجهات الطرفية في حالة فشل رابطٍ أو عقدةٍ داخل الشبكة.

لاحظ أن خطوة "استبدال" مبدلات ATM بموجهات LSR تتحقق فعليًا عن طريق تغيير البروتوكولات التي تعمل على المبدلات، ولكن لا يلزم تغيير عتاد التمرير، أي أنه يمكن تحويل مبدل ATM إلى موجه MPLS LSR من خلال ترقية برمجياته فقط. وقد يستمر موجه MPLS LSR في دعم قدرات تقنية ATM القياسية في نفس الوقت الذي تشغّل فيه بروتوكولات تحكم MPLS، فيما يشار إليه بوضع "السفن في الليل ships in the night".

وُسِّعت فكرة تشغيل بروتوكولات تحكم IP على الأجهزة غير القادرة على تمرير رزم IP محليًا إلى شبكات الإرسال المتعدد بتقسيم الطول الموجي Wavelength Division Multiplexing أو اختصارًا WDM والإرسال المتعدد بالتقسيم الزمني Time Division Multiplexing أو اختصارًا TDM مثل شبكة SONET. يُعرف هذا باسم تقنية MPLS المعمَّمة Generalized MPLS أو اختصارًا GMPLS. كان جزء من الدافع وراء تقنية GMPLS هو تزويد الموجهات بالمعرفة بهيكلية شبكةٍ ضوئية، تمامًا كما في حالة شبكة ATM، والأهم من ذلك هو حقيقة عدم وجود بروتوكولات قياسية للتحكم في الأجهزة الضوئية، لذلك أثبتت تقنية MPLS أنها مناسبةٌ لهذه الوظيفة.

التوجيه الصريح Explicit Routing

يحتوي بروتوكول IP على خيار توجيه المصدر، ولكنه لا يُستخدم على نطاقٍ واسع لعدة أسباب، منها حقيقة عدم قدرته على تحديد سوى عددٍ محدود من القفزات hops ولأنه يُعالَج عادةً خارج "المسار السريع" في معظم الموجّهات.

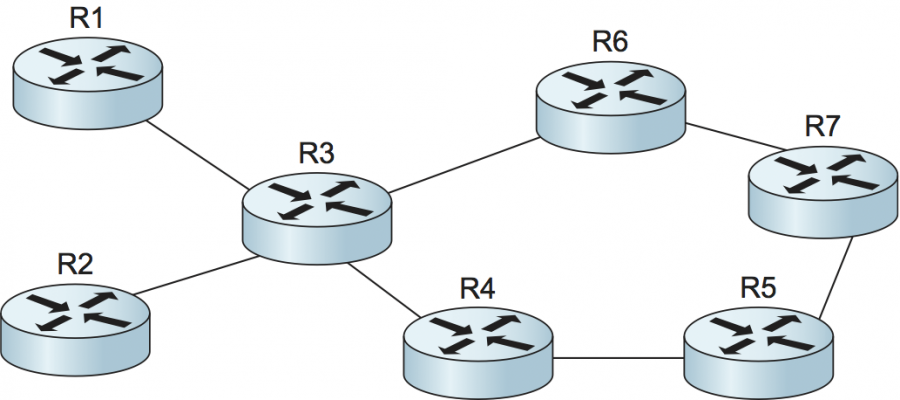

توفر تقنية MPLS طريقة ملائمة لإضافة قدرات مشابهة لتوجيه المصدر إلى شبكات IP، على الرغم من أن هذه القدرات غالبًا ما يشار إليها على أنها توجيه صريح explicit routing بدلًا من توجيه المصدر source routing. أحد أسباب هذا التمييز هو أنه عادةً لا يكون مصدر الرزمة الحقيقي هو من يختار المسار. حيث يكون أحد الموجهات داخل شبكة مزود الخدمة غالبًا. يوضح الشكل الآتي مثالًا عن كيفية تطبيق قدرة توجيه MPLS الصريح. يُطلق على هذا النوع من الشبكات اسم شبكة السمكة fish network بسبب شكلها (يشكل الموجهان R1 و R2 ذيل السمكة؛ بينما يكون الموجه R7 رأسها).

لنفترض أن مشغّل الشبكة في الشكل السابق قد حدد أن أية حركة مرور متدفقة من الموجه R1 إلى الموجه R7 يجب أن تتبع المسار R1-R3-R6-R7 وأن أية حركة مرور تنتقل من الموجه R2 إلى الموجه R7 يجب أن تتبع المسار R2-R3-R4-R5-R7. قد يكون أحد أسباب هذا الاختيار هو الاستفادة الجيدة من السعة المتاحة على طول المسارين المتميزين من الموجه R3 إلى الموجه R7. يمكننا التفكير في حركة المرور من الموجه R1 إلى الموجه R7 على أنها تشكل أول صنف تمرير متكافئ FEC، وتشكّل حركة المرور من الموجه R2 إلى الموجه R7 ثاني تمرير FEC. يُعَد تمرير حركة المرور في هذين الصنفين على طول مسارات مختلفة مع توجيه IP العادي أمرًا صعبًا، لأن الموجه R3 لا ينظر عادةً إلى مصدر حركة المرور عند اتخاذ قرارات التمرير.

من السهل تحقيق التوجيه المطلوب إذا فعّلت الموجهات تقنية MPLS نظرًا لأن هذه التقنية تستخدم مبادلة التسمية لتمرير الرزم. إذا أرفق الموجهان R1 و R2 تسميات مميزة ضمن الرزم قبل إرسالها إلى الموجه R3، وبالتالي تحديد هذه الرزم على أنها ضمن عمليات تمرير FEC مختلفة، فعندها يمكن للموجه R3 تمرير الرزم من الموجهَين R1 و R2 على طول مسارات مختلفة. السؤال الذي يطرح نفسه بعد ذلك هو كيف تتفق جميع الموجّهات في الشبكة على التسميات الواجب استخدامها وعلى كيفية تمرير الرزم ذات التسميات الخاصة؟ من الواضح أننا لا نستطيع استخدام نفس الإجراءات كما هو موضح في القسم السابق لتوزيع التسميات، لأن هذه الإجراءات تنشئ تسمياتٍ تجعل الرزم تتبع المسارات العادية التي اختارها توجيه IP، وهو بالضبط ما نحاول تجنبه. لذلك هناك حاجةٌ إلى آلية جديدة. اتضح أن البروتوكول المستخدم لهذه المهمة هو بروتوكول حجز الموارد Resource Reservation Protocol أو اختصارًا RSVP. يكفي الآن أن نقول أنه يمكن إرسال رسالة RSVP على طول مسارٍ محددٍ بوضوح (R1-R3-R6-R7 مثلًا) واستخدامها لإعداد مدخلات جدولِ إعادةِ تمرير التسميات على طول هذا المسار. هذا يشبه إلى حد كبير عملية إنشاء دارة افتراضية virtual circuit.

أحد تطبيقات التوجيه الصريح هو هندسة حركة المرور traffic engineering، والتي تشير إلى مهمة ضمان توفر موارد كافية في الشبكة لتلبية الطلبات المفروضة عليها. يُعد التحكم في المسارات التي تتدفق عليها حركة المرور جزءًا مهمًا من هندسة حركة المرور. يمكن أن يساعد التوجيه الصريح أيضًا في جعل الشبكات أكثر مرونة في مواجهة الفشل، باستخدام إمكانية تسمى إعادة التوجيه السريع fast reroute. يمكن إجراء حساب مسارٍ مسبق من الموجّه A إلى الموجّه B الذي يتجنب صراحة رابطًا معينًا L على سبيل المثال. يمكن أن يرسل الموجه A كل حركة المرور الموجَّهة إلى الموجه B أسفل المسار المحسوب مسبقًا في حالة فشل الرابط L. يعني الجمع بين حساب المسار الاحتياطي المسبق وتوجيه الرزم الصريح على طول المسار أن الموجّه A لا يحتاج إلى انتظار رزم بروتوكول التوجيه لتشق طريقها عبر الشبكة أو تنفيذ خوارزميات التوجيه بواسطة العديد من العقد الأخرى في شبكة الاتصال. يمكن أن يؤدي ذلك ضمن ظروف معينة إلى تقليل الوقت الذي تستغرقه إعادة توجيه reroute الرزم حول نقطة الفشل بشكل كبير.

نقطة أخيرة يجب ملاحظتها حول التوجيه الصريح هي أن المسارات الصريحة لا يلزم حسابها بواسطة مشغل الشبكة كما في المثال أعلاه. يمكن للموجهات استخدام خوارزمياتٍ مختلفة لحساب المسارات الصريحة تلقائيًا. وأكثر هذه الطرق شيوعًا هو المسار المقيَّد الأقصر أولًا constrained shortest path first أو اختصارًا CSPF، وهي خوارزمية حالة رابط link-state، ولكنها تأخذ أيضًا قيودًا مختلفة في الحسبان. إذا كان مطلوبًا العثور على مسارٍ من الموجه R1 إلى الموجه R7 يمكن أن يحمل حِملًا متاحًا قدره 100 ميجابت في الثانية على سبيل المثال، فيمكننا القول أن القيد هو أن كل رابط يجب أن يحتوي على 100 ميجابت في الثانية على الأقل من السعة المتاحة. حيث تعالج خوارزمية CSPF هذا النوع من المشاكل.

الشبكات الخاصة الافتراضية Virtual Private Networks والأنفاق Tunnels

تتمثل إحدى طرق إنشاء الشبكات الخاصة الافتراضية VPN في استخدام الأنفاق. اتضح أنه يمكن عدّ MPLS وسيلة لبناء الأنفاق، وهذا يجعلها مناسبة لبناء شبكات VPN من أنواع مختلفة.

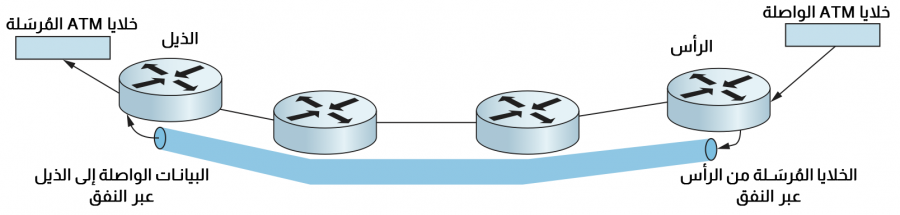

يمكن فهم أبسط شكل من أشكال شبكة MPLS VPN ألا وهو شبكة VPN في الطبقة 2. حيث تُستخدَم تقنية MPLS لنقل بيانات الطبقة 2 (مثل إطارات إيثرنت أو خلايا ATM) عبر شبكةٍ من الموجهات التي تدعم تقنية MPLS في هذا النوع من شبكات VPN. أحد أسباب إنشاء الأنفاق هو توفير نوعٍ من خدمة الشبكة (مثل البث المتعدد) التي لا تدعمها بعض الموجّهات في الشبكة. يُطبَّق نفس المنطق هنا: ليست موجهاتُ IP مبدلاتِ ATM، لذلك لا يمكنك توفير خدمة ATM ذات الدارة الافتراضية عبر شبكةٍ من الموجهات التقليدية. ولكن إذا كان لديك زوج من الموجهات المتصلة ببعضها بعضًا بواسطة نفق، فيمكنها إرسال خلايا ATM عبر النفق ومحاكاة دارة ATM. مصطلح هذه التقنية ضمن منظمة IETF هو محاكاة الأسلاك الزائفة pseudowire emulation. يوضح الشكل التالي هذه الفكرة:

لقد رأينا بالفعل كيف بُنيت أنفاق IP: حيث يغلِّف الموجهُ عند مدخل النفق البياناتِ المُراد إرسالها عبر النفق في ترويسة IP (ترويسة النفق)، والذي يمثّل عنوان الموجه في أقصى نهاية النفق ويرسل البيانات مثل أي رزمة IP أخرى. يستقبل الموجهُ المتلقي الرزمة مع عنوانها الخاص في الترويسة، ويزيل ترويسة النفق، ويعثر على البيانات التي نُقِلت عبر الأنفاق التي يعالجها بعد ذلك. يعتمد ما تفعله بهذه البيانات على ماهيتها. فإذا كان هناك رزمة IP أخرى، فستُمرر مثل رزمة IP العادية، ولكن يمكن ألا تكون رزمة IP طالما أن الموجه المتلقي يعرف ما يجب فعله مع الرزم المغايرة عن رزم IP. سنعود إلى مسألة كيفية التعامل مع البيانات المغايرة عن بيانات IP بعد قليل.

لا يختلف نفق MPLS كثيرًا عن نفق IP، إلا أن ترويسة النفق تتكون من ترويسة MPLS بدلًا من ترويسة IP. نرى في المثال الموضَّح في الشكل الآتي أن الموجه R1 قد أرفق التسمية (15) بكل رزمة أرسلها باتجاه البادئة 18.1.1. ستتبَع هذه الرزمة بعد ذلك المسار R1-R2-R3، حيث يفحص كل موجّه في المسار تسمية MPLS فقط. وبالتالي نلاحظ أنه لم يكن هناك شرط بأن يرسل الموجه R1 رزم IP فقط على طول هذا المسار، حيث يمكن تغليف أي بيانات في ترويسة MPLS وستتبَع نفس المسار، لأن الموجّهات المتداخلة لا تنظر أبدًا خارج ترويسة MPLS، فإن ترويسة MPLS تشبه تمامًا ترويسة نفق IP (باستثناء أن طولها 4 بايتات فقط بدلًا من 20 بايتًا). المشكلة الوحيدة في إرسال حركة مرور ليست بحركة مرور IP على طول نفق، مثل حركة مرور MPLS أو غير ذلك، هي معرفة ما يجب فعله عند وصولها إلى نهاية النفق. الحل العام هو حَملُ نوعٍ من معرّف فك تعدد الإرسال demultiplexing identifier في حمولة النفق والذي يخبر الموجه في نهاية النفق بما يجب القيام به. اتضح أن تقنية MPLS مناسبة تمامًا لمثل هذا المعرّف. سيجعل مثالٌ ما ذلك واضحًا.

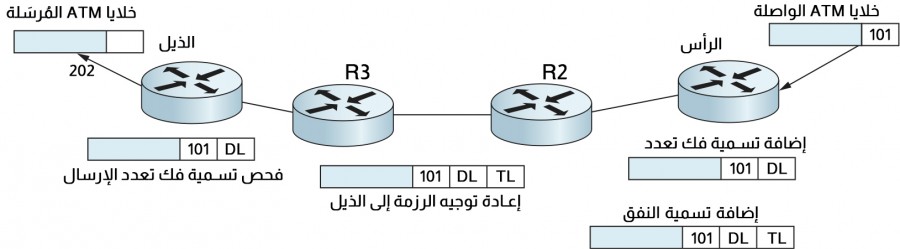

لنفترض أننا نريد تمرير خلايا ATM ضمن نفق من موجهٍ إلى آخر عبر شبكةٍ من الموجهات التي تدعم تقنية MPLS. نفترض أن الهدف هو محاكاة دارة ATM افتراضية، أي أن الخلايا تصل إلى مدخل، أو رأس، النفق بمنفذ إدخالٍ معين باستخدام معرّف VCI معين، ويجب أن تترك نهاية النفق على منفذ إخراج معين ويُحتمَل أن يكون معرّف VCI مختلفًا. يمكن تحقيق ذلك من خلال ضبط موجّهات الرأس والذيل على النحو التالي:

- يجب ضبط موجه الرأس head router بكلٍ من المنفذ الوارد، ومعرّف VCI الوارد، وتسمية فك تعدد الإرسال لهذه الدارة التي جرى محاكاتها، وعنوان موجه نهاية النفق.

- يجب ضبط موجه الذيل tail router بكلٍ من المنفذ الصادر، ومعرّف VCI الصادر، وتسمية فك تعدد الإرسال.

يمكننا أن نرى كيفية تمرير خلية ATM بمجرد تزويد الموجهات بهذه المعلومات. يوضح الشكل الآتي هذه الخطوات:

- تصل خلية ATM إلى منفذ الإدخال المحدد بقيمة معرّف VCI المناسبة (وهي القيمة 101 في هذا المثال).

- يرفق موجه الرأس تسمية فك تعدد الإرسال demultiplexing label التي تحدد الدارة المُحاكاة.

- ثم يرفق موجه الرأس تسميةً ثانية، وهي تسمية النفق التي ستأخذ الرزمة إلى موجه الذيل. تُفهم هذه التسمية من خلال آليات مختلفة.

- تمرر الموجّهات بين الرأس والذيل الرزمة باستخدام تسمية النفق فقط.

- يزيل موجه الذيل تسمية النفق، ويجد تسمية فك تعدد الإرسال، ويتعرف على الدارة المُحاكاة.

- يعدّل موجه الذيل قيمة معرّف VCI الخاص بشبكة ATM إلى القيمة الصحيحة (202 في هذه الحالة) ويرسلها إلى المنفذ الصحيح.

قد يكون عنصرٌ واحد في هذا المثال غير مفهوم وهو أن الرزمة تحتوي على تسميتين مرفقتين بها. هذه إحدى ميزات تقنية MPLS المثيرة للاهتمام، حيث يمكن تكديس التسميات على رزمة بأي عمق، ويوفر ذلك بعض إمكانات التوسّع المفيدة. حيث يُسمح لنفقٍ واحد في هذا المثال بحمل عدد كبير من الدارات المُحاكاة.

يمكن تطبيق نفس الأساليب الموصوفة هنا لمحاكاة العديد من خدمات الطبقة 2 الأخرى، بما في ذلك خدمات ترحيل الإطار Frame Relay والإيثرنت. وتجدر الإشارة إلى أنه يمكن توفير قدرات متطابقة تقريبًا باستخدام أنفاق IP، أي أن ميزة تقنية MPLS الرئيسية هنا هي ترويسة النفق الأقصر.

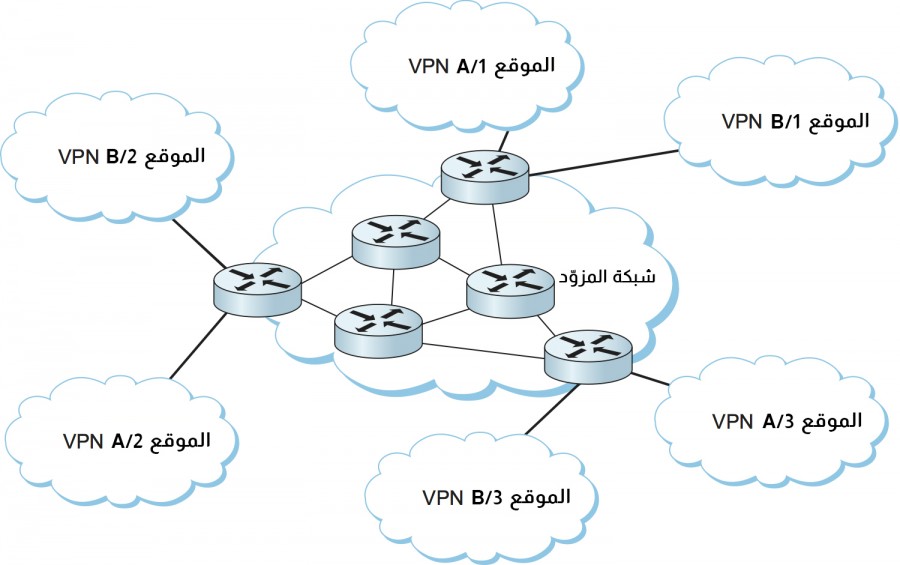

اُستخدمت تقنية MPLS أيضًا لدعم شبكات VPN من الطبقة 3 قبل استخدامها في نفق خدمات الطبقة 2. لن ندخل في تفاصيل شبكات VPN من الطبقة الثالثة، فهي معقدة للغاية، لكنها تمثّل أحد أكثر استخدامات تقنية MPLS شيوعًا اليوم. تَستخدم شبكات VPN من الطبقة الثالثة أيضًا مكدّساتٍ من تسميات MPLS لنقل الرزم خلال نفق عبر شبكة IP، ولكنّ الرزم التي أُرسِلت عبر النفق هي نفسها رزم IP، لذلك تُسمّى شبكة VPN من الطبقة 3. يشغّل مزود خدمةٍ واحد شبكةً من الموجهات التي تدعم تقنية MPLS ويوفّر خدمة شبكة IP "خاصة وهميًا" لأي عددٍ من العملاء المميزين في شبكة VPN من الطبقة 3. أي أن كل عميلٍ للمزود لديه عدد من المواقع، ويوهم مزودُ الخدمة كل عميل بأنه لا يوجد عملاء آخرون على الشبكة. ويرى العميل شبكة IP تربط مواقعه الخاصة ولا يرى أي مواقع أخرى. هذا يعني أن كل عميل معزول عن جميع العملاء الآخرين من حيث التوجيه والعنونة. لا يمكن للعميل A إرسال الرزم مباشرة إلى العميل B والعكس صحيح، ويمكن للعميل A استخدام عناوين IP التي استخدمها أيضًا العميل B. الفكرة الأساسية موضحة في الشكل السابق. تُستخدم تقنية MPLS لنقل الرزم من موقع إلى آخر كما هو الحال في شبكات VPN من الطبقة 2، ولكن يُطبَّق ضبط الأنفاق تلقائيًا عن طريق استخدام بروتوكول BGP بصورةٍ مفصّلة إلى حدٍ ما، وهذا يتجاوز نطاق هذا الكتاب.

في الواقع، يمكن للعميل A عادةً إرسال البيانات إلى العميل B بطريقة مقيدة. فيكون لكلٍ من العميل A والعميل B بعض الاتصال بالإنترنت العالمي، وبالتالي من المحتمل أن يرسل العميل A رسائل بريدٍ إلكتروني على سبيل المثال إلى خادم البريد داخل شبكة العميل B. تمنع "الخصوصية privacy" التي تقدمها شبكة VPN العميل A من الوصول غير المقيد إلى جميع الأجهزة والشبكات الفرعية داخل شبكة العميل B.

تُعد تقنية MPLS أداةً متعددة الاستخدامات إلى حدٍ ما ومُطبَّقةً على مجموعةٍ واسعة من مشاكل الشبكات المختلفة. فهي تجمع بين آلية التمرير بتبديل التسمية التي ترتبط عادةً بشبكات الدارات الافتراضية مع بروتوكولات التوجيه والتحكم لشبكات مخططات بيانات IP لإنتاج صنفٍ من الشبكات تقع في مكانٍ ما بين طرفين تقليديين. يعمل هذا على توسيع قدرات شبكات IP لتمكين تحكمٍ أدق في التوجيه ودعم مجموعة من خدمات VPN.

ترجمة -وبتصرّف- للقسم Multiprotocol Label Switching من فصل Advanced Internetworking من كتاب Computer Networks: A Systems Approach.

أفضل التعليقات

لا توجد أية تعليقات بعد

انضم إلى النقاش

يمكنك أن تنشر الآن وتسجل لاحقًا. إذا كان لديك حساب، فسجل الدخول الآن لتنشر باسم حسابك.