يمكننا رؤية أمن المبدِّلات بعدِّة أبعاد؛ أحدها هو البعد الفيزيائي والبيئي الذي يتضمّن عدِّة فئات وتصنيفات -المذكورة هنا- تتعلق تهديدات الأجهزة بالضرر الفيزيائي للمعدّات، قد يكون سوء الاستعمال سببًا في هذا وليس بالضرورة أن يكون الضرر متعمّدًا؛ فقد يكون السبب قادمًا من الإدارة السيئة للتغييرات أو السياسات غير الحريصة في تثبيت العتاد الفيزيائي؛ وعدم وجود سياسة خاصّة بالتعامل مع المعدات. أما التهديدات البيئية فهي متعلقة بدرجات الحرارة الكبيرة والرطوبة؛ لكن مركزَ بياناتٍ بتصميم جيد لحاويات الأسلاك (wiring closet) -يتّبِع أفضل الممارسات العملية المتعلقة بالمكان الفيزيائي والتبريد ...إلخ. سيساعد في تخفيف هذه الأخطار.

قد تكون التهديدات الكهربائية أكثر شيوعًا وهي تتراوح بين ارتفاع مفاجئ في الجهد (voltage spikes) إلى التيار الكهربائي غير المستقر أو إلى فقدان تام للطاقة الكهربائية. يمكن تجنب هذه المخاطر باستخدام وحدات عدم انقطاع التيار (UPS).

تهديدات الصيانة متعلقة بمنهجية وعملية تصميم المكان الفيزيائي للمعدات، إذ ستشكِّل تمديدات الأكبال السيئة تهديدًا أمنيًا إذا سببت في مشكلة كهربائية أو مشكلة في العتاد إذا أدّت إلى إسقاط المعدات على الأرض. وقد يُشكِّل أيضًا نقصان قطع التبديل تهديدًا أمنيًا؛ الذي يُثبِت مدى سوء التصميم والتخطيط من ناحية إمكانية تعويض المعدات.

ضبط كلمة مرور للمبدل

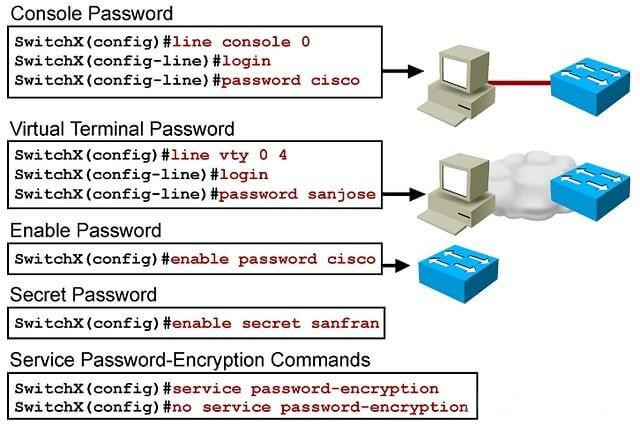

قد تكون التهديدات الأخرى متعلقةً بالاستيثاق وإدارة الهويات؛ وهذه هو السبب وراء ضبطنا لكلمات المرور وتوفير تحكم بالوصول مع استخدام كلمات المرور. قد يتعلق إعدادٌ بسيطٌ لكلمة المرور بخطوط وصولٍ (access lines) معيّنة إلى المبدِّل -على سبيل المثال- الطرفية (console)، وخطوط VTY المتعلقة بوصول الطرفية إلى المعدات؛ وهنالك قواعد للتحكم بالوصول عبر Telnet و SSH، لكن بعد أن تتصل إلى المعدات باستخدام طرفية أو Telnet، فستتمكن من الدخول إلى وضع المستخدم ذي الامتيازات بكلمة مرور، وهذا أمرٌ أخرٌ يجب علينا أخذه بعين الاعتبار. أحد الأمور الشائعة لكل كلمات المرور تلك هي أنها مضبوطة وثابتة لكل خط وصول أو لكل وظيفة مثل enable password.

SwitchX(config)#no aaa new-model SwitchX(config)#line console 0 SwitchX(config-line)#login % Login disabled on line 0, until 'password' is set SwitchX(config-line)#password cisco SwitchX(config-line)#exi SwitchX(config)#line vty 0 4 SwitchX(config-line)#login % Login disabled on line 2, until 'password' is set % Login disabled on line 3, until 'password' is set % Login disabled on line 4, until 'password' is set % Login disabled on line 5, until 'password' is set % Login disabled on line 6, until 'password' is set SwitchX(config-line)#password sanjose SwitchX(config-line)#exi SwitchX(config)#enable password cisco SwitchX(config)#enable secret sanfran SwitchX(config)#service password-encryption

طريقةٌ أخرى أكثر تقدمًا هي ربطها إما مع مستخدمين محليين أو مستخدمين مركزيين، وبهذا تستطيع استخدام تحكم بالوصول مستند إلى الدور (role-based access control) لإدارة الجهاز. تُستعمَل الأوامر المذكورة في الأعلى لإعداد كلمات مرور للخطوط؛ ربما تريد أن تُفعِّل عملية الاستيثاق على أحد الخطوط؛ ثم يمكنك ببساطة إعداد كلمة مرور دون تشفير لكن هنالك طريقة مُحسّنة هي تفعيل كلمة المرور مع تشفير أو إخفاء كلمة المرور باستخدام آليات التعمية (hashing mechanisms).

تكون جميع كلمات المرور بنصٍ واضح وتُعرَض كما هي في أوامر:

show running-config

و

show startup-config

إذا أردت إخفاء الأوامر وتشفيرها تشفيرًا بسيطًا، فيمكنك استخدام الأمر last، بعد أن تنفِّذ ذاك الأمر، فسيتم تشفير جميع كلمات المرور الجديدة، ويمكنك تعطيل هذه الآلية باستخدام نسخة no من ذاك الأمر.

ضبط لافتة تسجيل الدخول

ستساعدك لافتات تسجيل الدخول على إيصال رسالة معيّنة إلى المستخدمين الذين تم الاستيثاق من دخولهم إلى المبدِّل؛ يمكن للافتات خدمة غرض إظهار معلومات، وعرض السياسة للمستخدمين الذين لم يتم الاستيثاق من دخولهم. يمكنك ضبط اللافتة بواسطة الأمر banner.

الوصول عبر Telnet أو SSH

تاريخيًا، كان Telnet أشهر الخيارات للوصل بين موجَّهَين لأغراض الإدارة، وكذلك للاتصال إلى المبدِّلات؛ لكنه غير آمن لأنه لا يوفر تشفيرًا للاتصال؛ أي بكلامٍ آخر، يمكن لمتلصصٍ أن يجمع رزماتٍ شبكيّة من الاتصال ويعلم الأوامر التي تستعملها وقد يستطيع سرقة كلمات مرورك، إذ أنها لا تشفَّر؛ أما SSH بإصدارَيه 1 و 2، سيشفِّر عملية نقل البيانات وسيخدم بنفس الوقت غرض الاتصال إلى جهازٍ لضبطه؛ وربما يوفِّر الإصدار الثاني من SSH خوارزمية تشفير أكثر تعقيدًا.

إذا أردت استخدام SSH، فعليك إنشاء مفاتيح للتشفير، وعليك استخدام الأمر:

crypto key generate rsa

لإنشاء المفاتيح، وتلك المفاتيح مرتبطة أو تحتوي على اسم نطاق (domain name)، وهذا هو السبب وراء حاجتنا لذاك الأمر. يمكنك أيضًا تعريف قاعدة بيانات مستخدمين محليّين؛ يمكنك إضافة المستخدمين بالأمر username. طريقة ضبط أكثر تقدمًا هي استخدام خواديم AAA، أي خواديم الاستيثاق والتصريح والحسابات (authentication authorization and accounting servers) لجعل قاعدة بيانات المستخدمين مركزية وتوفير إمكانية التوسع لعدِّة أجهزة، التي تتشارك قاعدة البيانات نفسها من خادوم مركزي.

ضبط حماية المنافذ

آلية تأمينٍ إضافيةٌ في المبدِّلات مثل Catalyst 2960 هي حماية المنفذ؛ وتسمح لك تلك الميزة بتحديد عدد عناوين MAC التي يمكنك تعلمها في منفذ معيّن، ويمكنك أيضًا تحديد عناوين MAC التي تسمح لها في منفذٍ معيّن. هذا نوعٌ من آليات التأمين في الطبقة الثانية التي تساعد في الحماية الفيزيائية عبر تحديد من يمكنه الاتصال عبر منفذٍ ما، وكم جهازًا يستطيع الاتصال.

عملية الضبط سهلة جدًا، حيث تبدأ بالأمر switchport في نمط ضبط المنافذ. لنلقِ نظرةً على بعض الخيارات بالنظر إلى مثال ضبط قياسي، أول شيء ستفعله لضبط البطاقة fa0/5 هو تفعيل المنفذ كمنفذ وصول (access port) وليس كمنفذ trunk؛ يسمح منفذ الوصول بوصل النهايات مثل محطات العمل والحواسيب المحمولة. الخطوة الثانية هي تفعيل تأمين المنفذ؛ الخطوة الثالثة هي تعريف العدد الأقصى من عناوين MAC، الوسيط maximum 1 يعني أنك ستسمح بعنوان MAC وحيد بالاتصال إلى هذا المنفذ.

Switch(config)#interface fa0/5 Switch(config-if)#switchport mode access Switch(config-if)#switchport port-security Switch(config-if)#switchport port-security maximum 1 Switch(config-if)#switchport port-security mac-address sticky Switch(config-if)#switchport port-security violation shutdown

وكما نعلم، تتعلم المبدِّلات عناوين MAC، ولهذا سيكون العنوان المُسنَد إلى المنفذ ديناميكيًا، ولكن بعد أن يتعلم المبدِّل عنوان MAC، فلن يقبل أي شيءٍ أكثر من العدد الأقصى؛ فلنقل أنك ضبطت العدد الأقصى إلى 10، فإن أعيد تشغيل المبدِّل، فسيتم نسيان تلك العناوين، وإذا أردت من المبدِّل أن يتذكرها، فعليك أن تجعلها ثابتةً باستخدام الكلمة المحجوزة sticky.

في النهاية، عليك تحديد ماذا سيحصل عندما يتم تجاوز الحدود التي ضبطتها؛ هنالك عدِّة خيارات، يمكنك أن تعطِّل المنفذ (shutdown) وعليك إعادة تفعيله يدويًا بعد ذلك؛ أو يمكنك أن تعطِّل المنفذ مؤقتًا، أو أن تترك المنفذ على حاله لكن سترسِل رسالة syslog لكي يعلم المدراء أن الحدود قد تم تجاوزها.

تستطيع عرض الإعداد والحالة لجميع البطاقات أو بطاقات معيّنة بعد ضبط حماية المنافذ، يمكنك استخدام الكلمة address لعرض عناوين MAC المرتبطة بالبطاقة؛ وهو أمرٌ بسيط سيعرض إن كان تأمين المنفذ مُفعّلًا وحالته إن كان كذلك؛ وفي هذه الحالة، «secure up» تعني أنه لم تحدث تجاوزات للحماية.

ما سيحدث عندما يحصل تجاوز ما هو تعطيل المنفذ، فعدما يتصل عنوان MAC غير معروف أو تتجاوز عناوين MAC الحد المعيّن، فسيتم تعطيل المنفذ.

عندما تُحدَّد قيمة بالدقائق لعناوين MAC المُسجَّلة، فيمكن أن تُزال تلقائيًا بعد أن يفصل اتصالها دون الحاجة إلى إزالتها يدويًا. أخيرًا، عدد عناوين MAC هو العدد الكلي لعناوين MAC التي يمكن للمنفذ تعلمها، وستُعرَض الإعدادات الثابتة (sticky configuration) وعدد التجاوزات التي حصلت في منفذ المبدِّل.

تأمين المنافذ غير المستخدمة

أفضل الممارسات العملية هي تأمين المنافذ غير المُستخدَمة التي قد تُشكِّل ثغراتٍ أمنيةً لأنها مفعَّلة افتراضيًا؛ إن كان لديك DHCP على شبكتك ولم تكن توفِّر حمايةً فيزيائيةً لها، فيمكن الوصول إلى شبكتك دون إذنك؛ لذا يُنصَح بتعطيل بطاقات المنافذ غير المُستعمَلة.

ولهذا سنستخدم الأمر shutdown بالذهاب إلى وضع ضبط البطاقات وتحديد البطاقات التي نريد تعطيلها. في الإصدارات الحديثة من نظام تشغيل IOS، ستعثر على خيار لتحديد مجال من البطاقات لتعطلها في آن واحد؛ تذكر أنك تستطيع إعادة تفعيل البطاقة باستخدام نسخة no من أمر التعطيل؛ أي بكلامٍ آخر، الأمر shutdown سيعطِّل البطاقة إداريًا، بينما no shutdown سيفعِّلها.

ترجمة -وبتصرّف- للمقال Understanding Switch Security.

أفضل التعليقات

لا توجد أية تعليقات بعد

انضم إلى النقاش

يمكنك أن تنشر الآن وتسجل لاحقًا. إذا كان لديك حساب، فسجل الدخول الآن لتنشر باسم حسابك.